网站安全公司 安全防护***测试讲述

2020-12-18 05:33

标签:方式 dns配置 inf conf 持久 users mamicode access 导出 分类专栏: 网站安全漏洞检测 网站***测试 网站漏洞修复 文章标签: 网站安全公司 网站***测试 漏洞修复 网站漏洞检测 网站安全测试 天气变冷了,但对于***测试行业的热度高于天气的温度,说明全国互联网针对网站安全问题的重视性越来越高,对此我们专业的网站安全公司Sine安全对***测试的知识必知点详情的给大家讲解一下,对今后网站或APP的安全性提高有着特别大的作用,只有这样才能使网站和app走的更加长远稳定发展。 UAC (User Account Control) 是Windows的一个安全机制,当一些敏感操作发生时,会跳出提示显式要求系统权限。 当用户登陆Windows时,每个用户都会被授予一个access token,这个token中有security identifier (SID) 的信息,决定了用户的权限。 权限提升有多重方式,有利用二进制漏洞、逻辑漏洞等技巧。利用二进制漏洞获取权限的方式是利用运行在内核态中的漏洞来执行代码。比如内核、驱动中的UAF或者其他类似的漏洞,以获得较高的权限。 逻辑漏洞主要是利用系统的一些逻辑存在问题的机制,比如有些文件夹用户可以写入,但是会以管理员权限启动。 在Windows中用户可以写的敏感位置主要有以下这些 MOF是Windows系统的一个文件( c:/windows/system32/wbem/mof/nullevt.mof )叫做”托管对象格式”,其作用是每隔五秒就会去监控进程创建和死亡。 当拥有文件上传的权限但是没有Shell时,可以上传定制的mof文件至相应的位置,一定时间后这个mof就会被执行。 一般会采用在mof中加入一段添加管理员用户的命令的vbs脚本,当执行后就拥有了新的管理员账户。 sethc.exe 是 Windows系统在用户按下五次shift后调用的粘滞键处理程序,当有写文件但是没有执行权限时,可以通过替换 sethc.exe 的方式留下后门,在密码输入页面输入五次shift即可获得权限。 当前用户 whoami 列出目前用户可执行与无法执行的指令 sudo -l 显示可用的shell cat /etc/shells nfs服务器的配置 cat /etc/exports 计划任务 ls -la /etc/cron* 网站安全公司 安全防护***测试讲述 标签:方式 dns配置 inf conf 持久 users mamicode access 导出 原文地址:https://blog.51cto.com/14149641/2557813

版权

5.2. 持久化 – Windows

5.2.1. 隐藏文件

创建系统隐藏文件

5.2.2. UAC

5.2.2.1. 简介

5.2.2.2. 会触发UAC的操作

5.2.3. 权限提升

5.2.3.1. 任意写文件利用

5.2.3.2. MOF

5.2.3.3. sethc

5.2.3.4. 凭证窃取

Windows本地密码散列导出工具

mimikatz

wce

gsecdump

copypwd

Pwdump

Windows本地密码破解工具

L0phtCrack

SAMInside

Ophcrack

彩虹表破解

本机hash+明文抓取

win8+win2012明文抓取

ntds.dit的导出+QuarkPwDump读取分析

vssown.vbs + libesedb + NtdsXtract

ntdsdump

利用powershell(DSInternals)分析hash

使用 net use \\%computername% /u:%username% 重置密码尝试次数5.2.3.5. 其他

Linux信息收集

5.3. 信息收集 – Linux

5.3.1. 获取内核,操作系统和设备信息

5.3.3. 用户和权限信息

5.3.4. 环境信息

5.3.5. 服务信息

5.3.6. 作业和任务

5.3.7. 网络、路由和通信

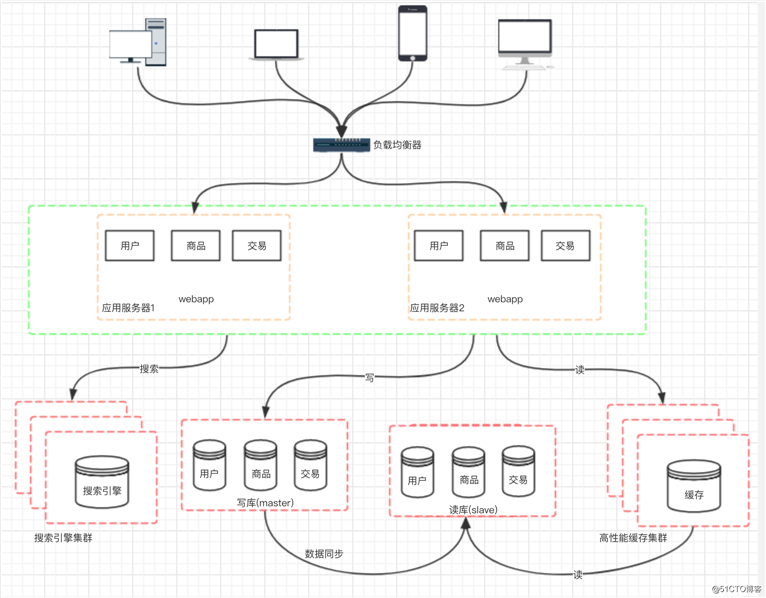

上一篇:商城网站有漏洞该如何解决

文章标题:网站安全公司 安全防护***测试讲述

文章链接:http://soscw.com/index.php/essay/37013.html