Nginx系列:https配置

2021-01-07 07:29

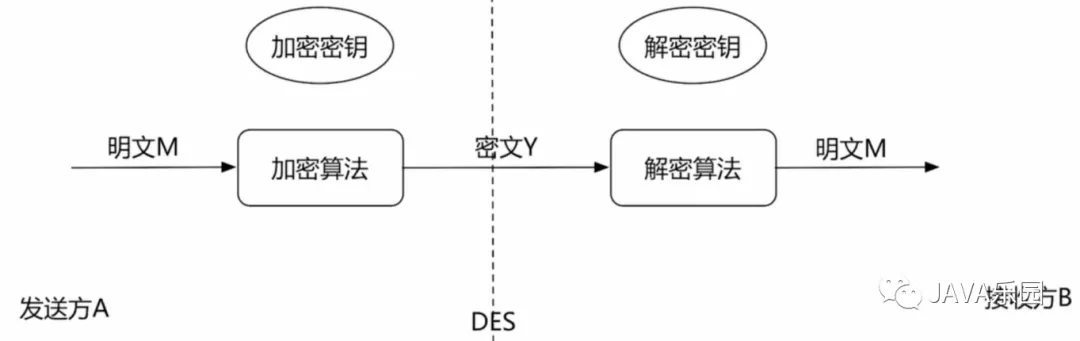

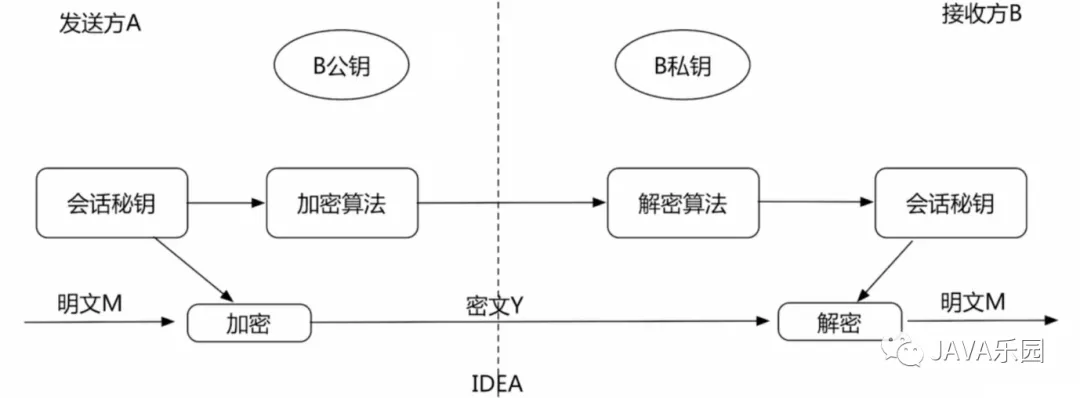

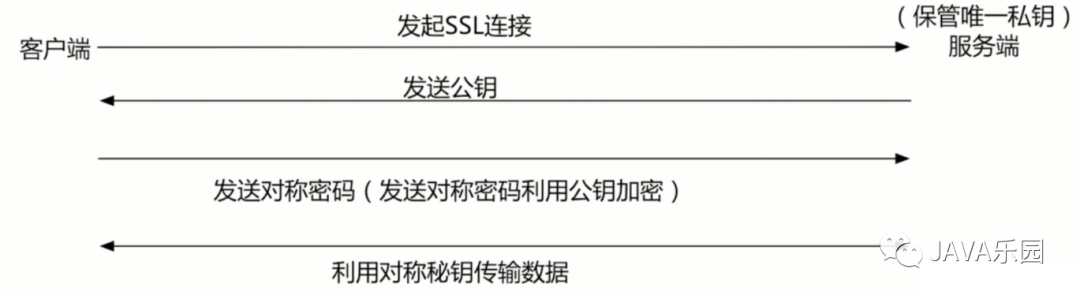

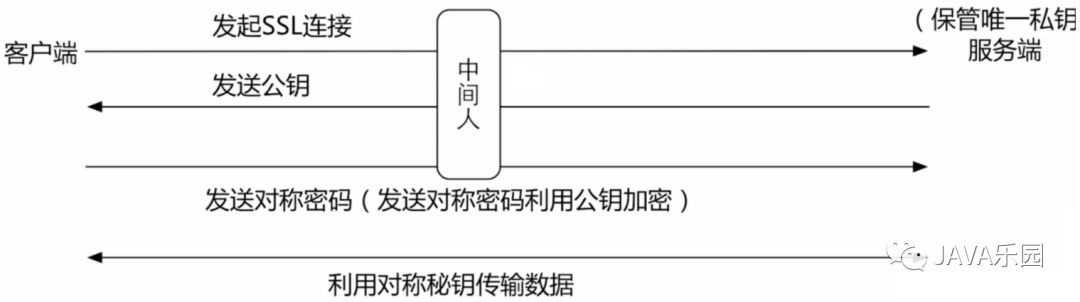

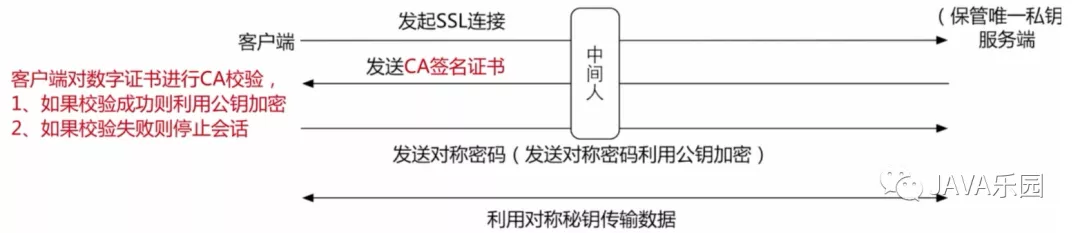

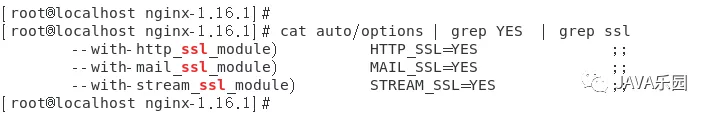

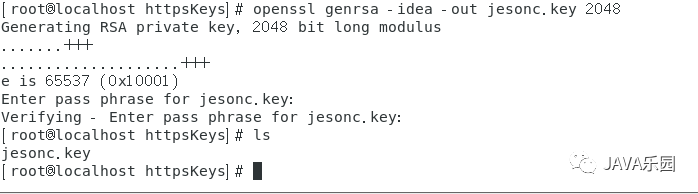

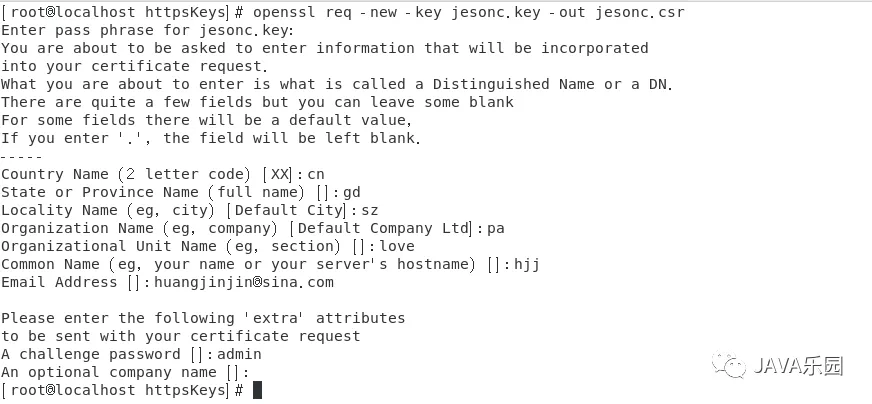

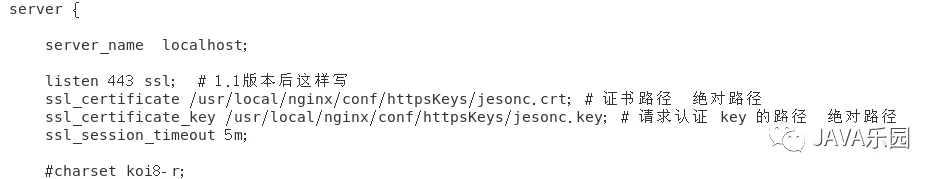

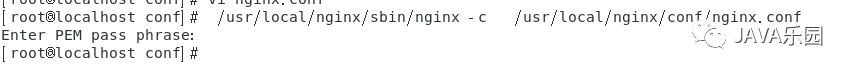

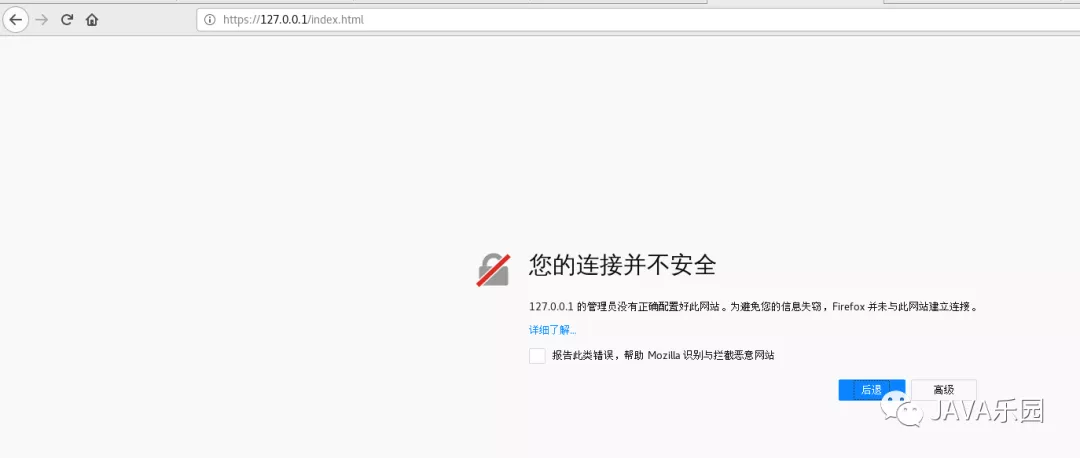

标签:重新编译 attribute https协议 nginx系列 ide esc group 导致 0x03 有HTTP了,为什么需要HTTPS 主要原因是HTTP数据传输时没有对数据进行加密,所以导致数据不安全。而HTTPS在HTTP上加了一层,对数据进行加密,这样就保证了数据的安全性。防止传输的数据过程中被不法分子盗用、劫持、篡改,而导致数据信息的泄露。 HTTPS协议的实现 对传输内容进行加密以及身份验证 中间人伪造客户端和服务端:(中间人可以伪装成客户端和服务端,中间人可以对数据进行劫持,不安全) HTTPS的CA签名证书:(服务端和客户端通过实现约定好的证书进行认证,都会对证书进行校验,所以中间人没法劫持数据,故安全) 0x01:先验证Nginx安装情况 在【Nginx系列:Nginx源码安装】 文章中,知道安装Nginx时,必须首先安装openssl openssl-devel依赖 模块,而这两个模块就是HTTPS需要用户的类库;所以毫无疑问安装Nginx时,Linux系统肯定安装了这两个模块; Nginx的https需要安装with-stream_ssl_preread_module目录,在nginx的源码目录执行以下命令,可以看出nginx默认并不会安装stream_ssl_preread_module模块的,需要重新编译安装一下 安装一下stream_ssl_preread_module模块 0x02:生成秘钥和CA证书 先进入Nginx的安装目录,然后生成一个目录,存放密钥和CA证书 先看下openssl命令的基本用法 使用如下命令生成key秘钥 执行以上命令需要输入密钥key的密码,这里使用密码:admin,最终在当前目录生成一个jesonc.key的密钥文件。 根据密钥文件jesonc.key生成证书签名请求文件jesonc.csr 执行命令的过程中需要根据提示输入一些相关的信息,最终会在当前目录生成jesonc.csr文件。 生成证书签名文件(CA文件),有效期设置为10年,这个有效期根据自己的要求设置。 0x03:nginx配置https Nginx配置HTTPS的基本语法如下 ssl开关: ssl证书文件 ssl密码文件 在server模块添加如下配置 启动Nginx 启动Nginx时需要输入密码,这时因为生成证书签名请求文件(csr文件)在A challenge password时我输入了密码。这个密码可以不输入。 验证是否可以访问,虽然目前自签名的证书已经不能使用;但是nginx的HTTPS大致是这样配置的。 Nginx系列:https配置 标签:重新编译 attribute https协议 nginx系列 ide esc group 导致 0x03 原文地址:https://www.cnblogs.com/happyhuangjinjin/p/13574257.html

cat auto/options | grep YES | grep ssl

./configure --prefix=/usr/local/nginx --user=nginx \

--group=nginx --with-http_secure_link_module \

--with-http_stub_status_module --with-stream_ssl_preread_module

--with-http_ssl_modulemake

cd objs/

mv nginx /usr/local/nginx/sbin/

cd /usr/local/nginx/conf/

mkdir httpsKeys

cd httpsKeys基本语法:

openssl genrsa [args] [numbits]

说明:

args1 对生成的私钥文件是否要使用加密算法进行对称加密:

-des : CBC模式的DES加密

-des3 : CBC模式的3DES加密

-aes128 : CBC模式的AES128加密

-aes192 : CBC模式的AES192加密

-aes256 : CBC模式的AES256加密

args2 对称加密密码

-passout passwords

其中passwords为对称加密(des、3des、aes)的密码(使用这个参数就省去了console交互提示输入密码的环节)

args3 输出文件

-out file : 输出证书私钥文件

[numbits]: 密钥长度,理解为私钥长度 openssl genrsa -idea -out jesonc.key 2048

openssl req -new -key jesonc.key -out jesonc.csr

openssl x509 -req -days 3650 -in jesonc.csr \

-signkey jesonc.key -out jesonc.crt配置语法:listen 443 ssl; # 1.1版本后这样写配置语法:ssl_certificate file;

默认状态:-

配置方法:http、server配置语法:ssl_certificate_key file;

默认状态:ssl off;

配置方法:http、server listen 443 ssl;

server_name localhost;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 10m;

ssl_certificate /usr/local/nginx/conf/httpsKeys/jesonc.crt; # 证书路径

ssl_certificate_key /usr/local/nginx/conf/httpsKeys/jesonc.key; # 请求认证 key 的路径

下一篇:JS语法_基础回顾