js利用cookie登录网站

2021-03-30 16:26

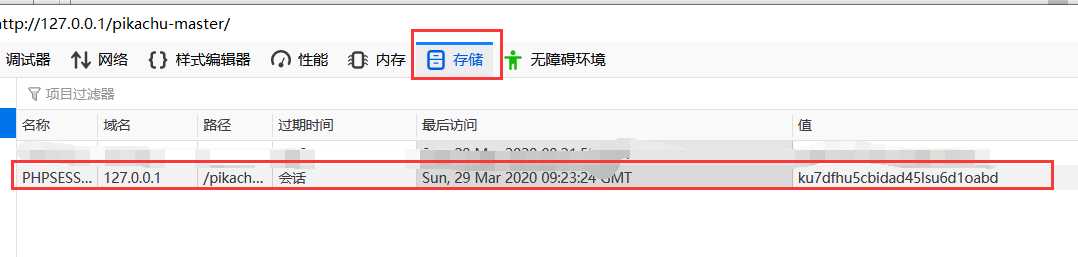

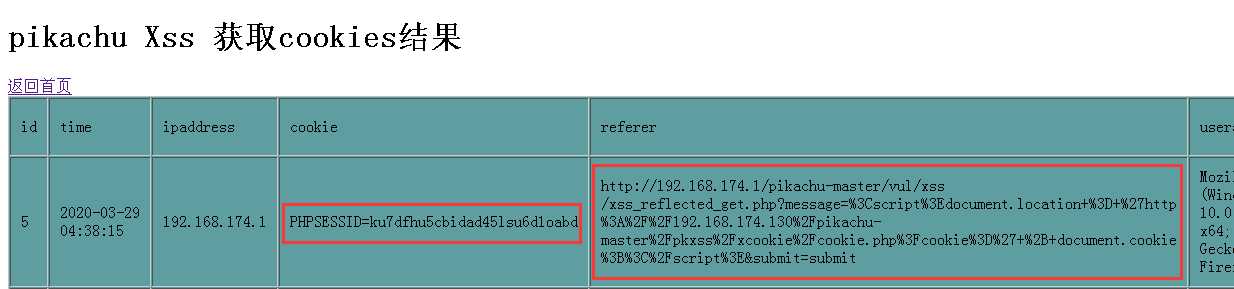

标签:png alt pika width 受害者 tin 刷新 ESS div 如上图,我们获取到了cookie,接下来利用cookie登录相应的网站。 我用的浏览器是火狐,首先在特定的网站(也就是我们发现XSS漏洞的网站,这里指的是pikachu)F12打开开发者工具,找到控制台,在最下面输入: 一般会有一个提示:不允许我们粘贴,我们先在命令行输入 allow pasting即可粘贴了 之后刷新页面即可伪造受害者的身份进行登录。 因为这里用的是pikachu平台,并不会有登录成功的弹框或者提示,也不需要账号密码,我只是演示一下利用cookie登录的过程,如果搭建了DVWA平台的使用DVWA效果会更清晰一些。 js利用cookie登录网站 标签:png alt pika width 受害者 tin 刷新 ESS div 原文地址:https://www.cnblogs.com/Zh1z3ven/p/12593569.html

document.cookie = "PHPSESSID=ku7dfhu5cbidad45lsu6d1oabd";