Web安全技术实验3

2021-05-06 23:27

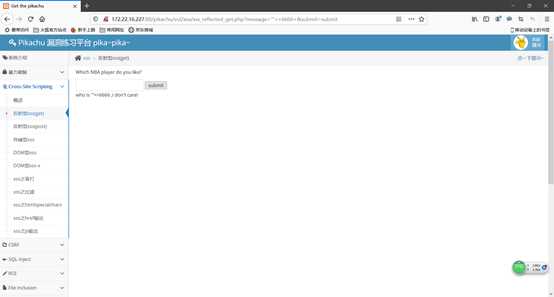

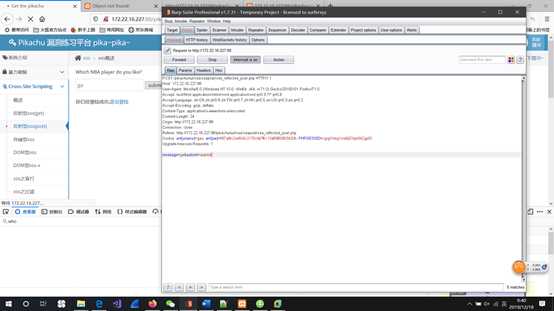

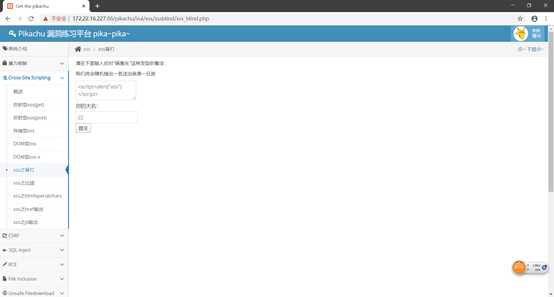

标签:查看 black javascrip click dom 它的 不包含 包含 属性 反射型XSS(get):

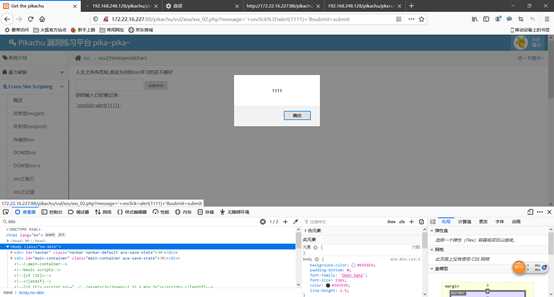

?

? 不会进行过滤。

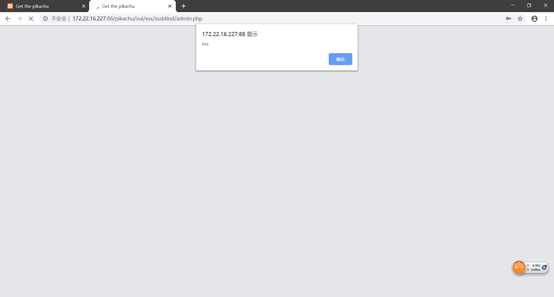

? 前端对输入长度做了限制,我们需要修改一下才能输入完整的payload。

? 我们输入的payload嵌入了到了 p 标签里面,被浏览器正确执行了

? 反射型XSS(post):

? 参数内容不会出现在URL中

存储型xss:

不会进行过滤

输入

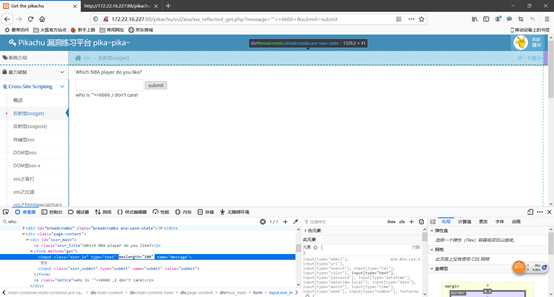

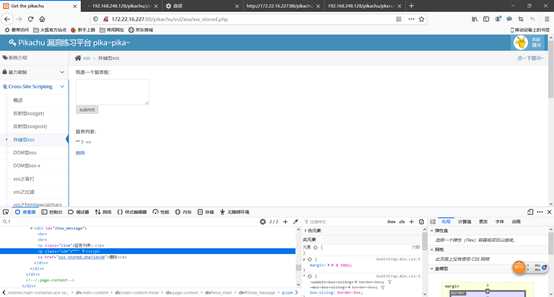

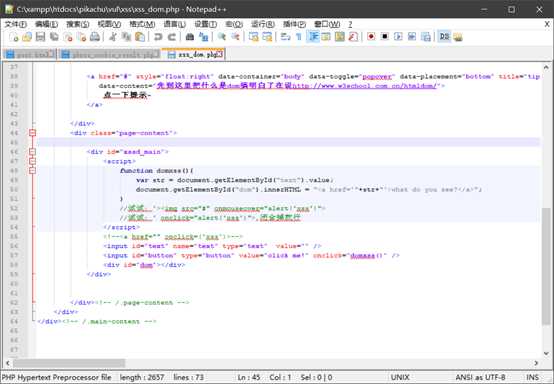

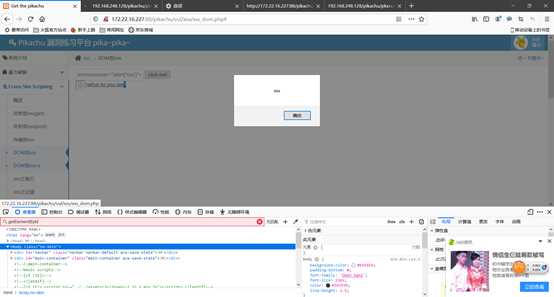

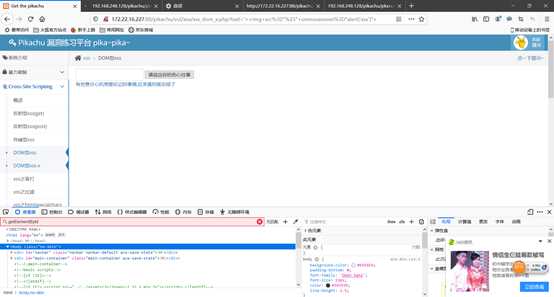

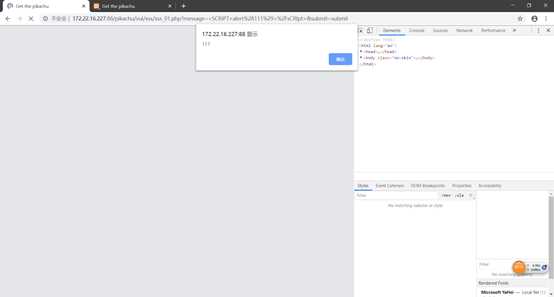

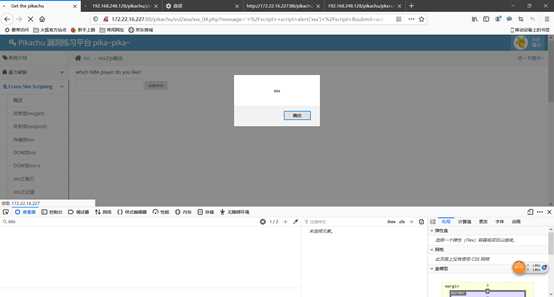

DOM型XSS:

?

?

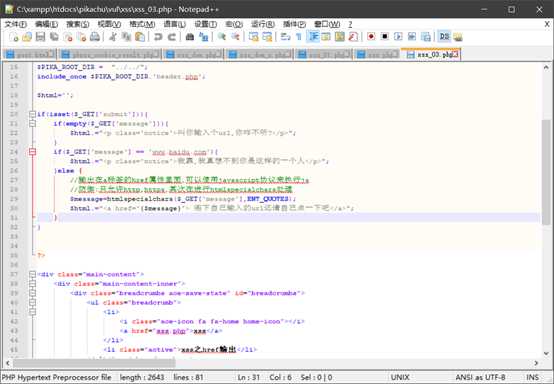

查看源码

观察了闭合的方式,使用payload

‘>

?

????它的输入是从浏览器的URL中获取的

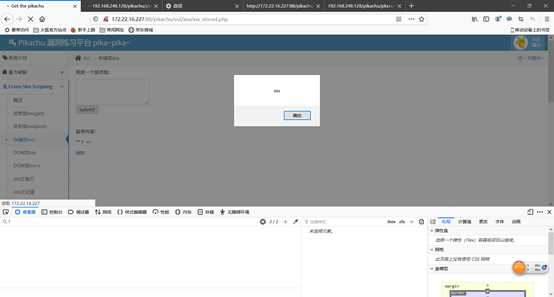

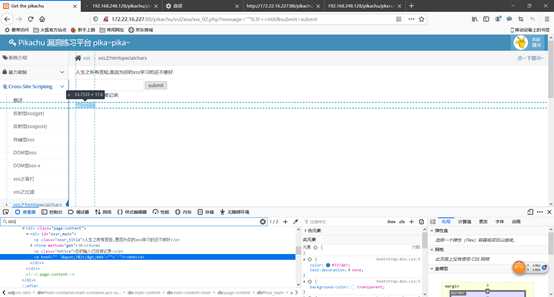

XSS之盲打:

输入JS代码

打开后台

?

?

对

?

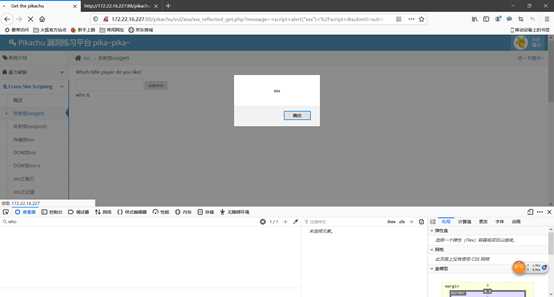

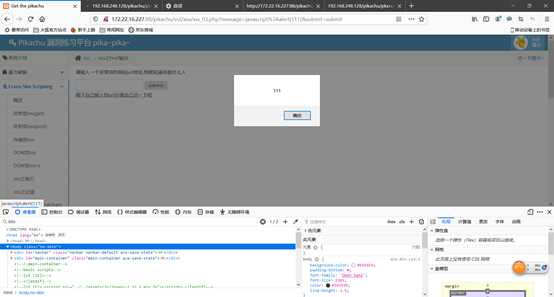

XSS之htmlspecialchars:

?

?

输入 ‘‘"?666

可以看到 " " "," > "和"

?

构造‘ onclick=alert(1111) ‘

XSS之href输出:

看代码可知如果输入的不是百度会转义输入的单引号、双引号和左右尖括号

然后输出到 a 标签的 href 属性中,在 a 标签的href属性中,可以用不包含符号的js代码 。如javascript:alert(111)

?

?

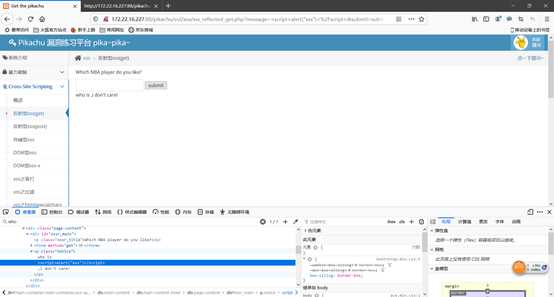

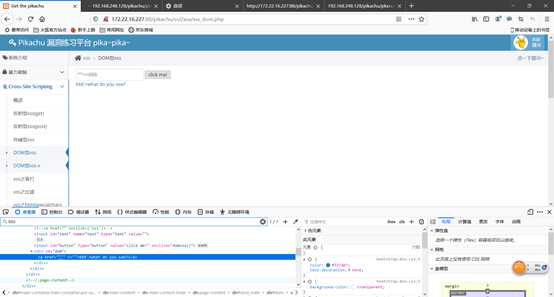

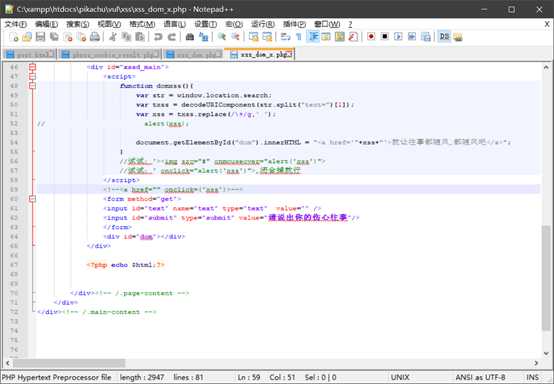

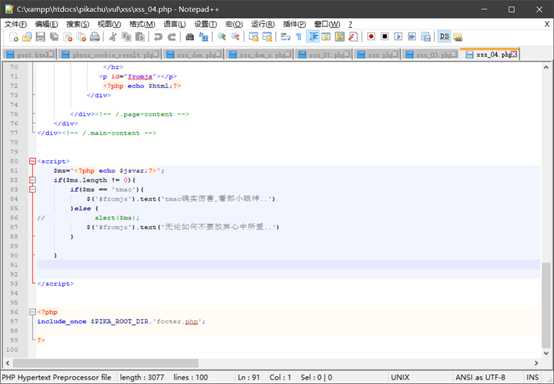

XSS之js输出:

查看源码

可以看到?它把输入放到JS中,可以构造一个闭合,先用一个单引号和闭合掉页面中的,然后再插入自己的JS代码

如‘

Web安全技术实验3

标签:查看 black javascrip click dom 它的 不包含 包含 属性

原文地址:https://www.cnblogs.com/p201721410015/p/12094029.html