JSONP 劫持漏洞

2021-05-07 23:30

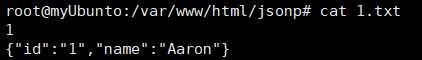

标签:code request func html temp aaa java 安全策略 data Jsonp(JSON with Padding) 是 json 的一种"使用模式",可以让网页从别的域名(网站)那获取资料,即跨域读取数据。 为什么我们从不同的域(网站)访问数据需要一个特殊的技术(JSONP )呢?这是因为同源策略。 同源策略,它是由Netscape提出的一个著名的安全策略,现在所有支持JavaScript 的浏览器都会使用这个策略。 服务端getUser.php 攻击者 攻击者构造了一个payload: 然后将这个发送给受害者,当受害者一点击了,攻击者就能获取受害者相应的敏感信息 JSONP 劫持漏洞 标签:code request func html temp aaa java 安全策略 data 原文地址:https://www.cnblogs.com/zpchcbd/p/12081659.html0x01 Jsonp简介:

0x02 JSONP劫持漏洞实例

';

echo $script;

?>

http://攻击者/jsonp/index.php?c=服务端的回调参数&url=http://服务端/getUser.php

上一篇:Opportunistic Information Fusion: A New Paradigm for Next Generation Networked Sensing Systems

下一篇:Telnet配置