Spring Boot:整合Spring Security

2020-12-13 04:12

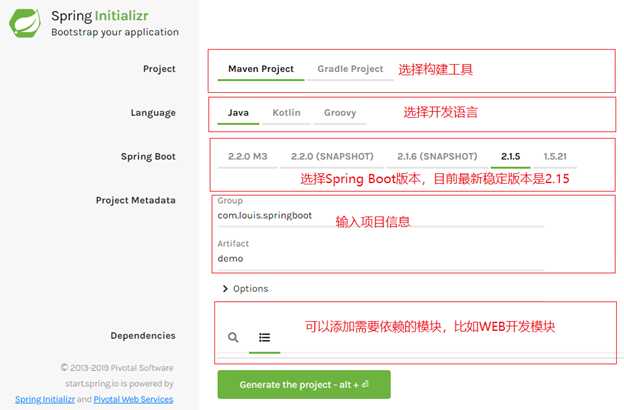

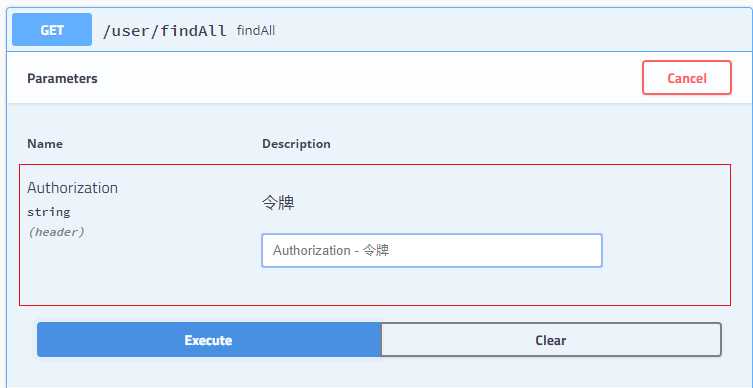

标签:find 控制 parser 导航 源码下载 rom XML 快速入门 clear Spring Security 是 Spring 社区的一个顶级项目,也是 Spring Boot 官方推荐使用的安全框架。除了常规的认证(Authentication)和授权(Authorization)之外,Spring Security还提供了诸如ACLs,LDAP,JAAS,CAS等高级特性以满足复杂场景下的安全需求。另外,就目前而言,Spring Security和Shiro也是当前广大应用使用比较广泛的两个安全框架。 Spring Security 应用级别的安全主要包含两个主要部分,即登录认证(Authentication)和访问授权(Authorization),首先用户登录的时候传入登录信息,登录验证器完成登录认证并将登录认证好的信息存储到请求上下文,然后再进行其他操作,如在进行接口访问、方法调用时,权限认证器从上下文中获取登录认证信息,然后根据认证信息获取权限信息,通过权限信息和特定的授权策略决定是否授权。 本教程将首先给出一个完整的案例实现,然后再分别对登录认证和访问授权的执行流程进行剖析,希望大家可以通过实现案例和流程分析,充分理解Spring Security的登录认证和访问授权的执行原理,并且能够在理解原理的基础上熟练自主的使用Spring Security实现相关的需求。 接下来,我们就通过一个具体的案例,来讲解如何进行Spring Security的整合,然后借助Spring Security实现登录认证和访问控制。 为方便我们初始化项目,Spring Boot给我们提供一个项目模板生成网站。 1. 打开浏览器,访问:https://start.spring.io/ 2. 根据页面提示,选择构建工具,开发语言,项目信息等。 3. 点击 Generate the project,生成项目模板,生成之后会将压缩包下载到本地。 4. 使用IDE导入项目,我这里使用Eclipse,通过导入Maven项目的方式导入。 清理掉不需要的测试类及测试依赖,添加 Maven 相关依赖,这里需要添加上web、swagger、spring security、jwt和fastjson的依赖,Swagge和fastjson的添加是为了方便接口测试。 pom.xml 1.添加swagger 配置 添加一个swagger 配置类,在工程下新建 config 包并添加一个 SwaggerConfig 配置类,除了常规配置外,加了一个令牌属性,可以在接口调用的时候传递令牌。 SwaggerConfig.java 加了令牌属性后的 Swagger 接口调用界面,会多出一个令牌参数,在发起请求的时候一起发送令牌。 2.添加跨域 配置 添加一个CORS跨域配置类,在工程下新建 config 包并添加一个 CorsConfig配置类。 CorsConfig.java 下面这个配置类是Spring Security的关键配置。 在这个配置类中,我们主要做了以下几个配置: 1. 访问路径URL的授权策略,如登录、Swagger访问免登录认证等 2. 指定了登录认证流程过滤器 JwtLoginFilter,由它来触发登录认证 3. 指定了自定义身份认证组件 JwtAuthenticationProvider,并注入 UserDetailsService 4. 指定了访问控制过滤器 JwtAuthenticationFilter,在授权时解析令牌和设置登录状态 5. 指定了退出登录处理器,因为是前后端分离,防止内置的登录处理器在后台进行跳转 WebSecurityConfig.java JwtLoginFilter 是在通过访问 /login 的POST请求是被首先被触发的过滤器,默认实现是 UsernamePasswordAuthenticationFilter,它继承了 AbstractAuthenticationProcessingFilter,抽象父类的 doFilter 定义了登录认证的大致操作流程,这里我们的 JwtLoginFilter 继承了 UsernamePasswordAuthenticationFilter,并进行了两个主要内容的定制。 1. 覆写认证方法,修改用户名、密码的获取方式,具体原因看代码注释 2. 覆写认证成功后的操作,移除后台跳转,添加生成令牌并返回给客户端 JwtLoginFilter.java 除了使用上面的登录认证过滤器拦截 /login Post请求之外,我们也可以不使用上面的过滤器,通过自定义登录接口实现,只要在登录接口手动触发登录流程并生产令牌即可。 其实 Spring Security 的登录认证过程只需调用 AuthenticationManager 的 authenticate(Authentication authentication) 方法,最终返回认证成功的 Authentication 实现类并存储到SpringContexHolder 上下文即可,这样后面授权的时候就可以从 SpringContexHolder 中获取登录认证信息,并根据其中的用户信息和权限信息决定是否进行授权。 LoginController.java 注意:如果使用此登录控制器触发登录认证,需要禁用登录认证过滤器,即将 WebSecurityConfig 中的以下配置项注释即可,否则访问登录接口会被过滤拦截,执行不会再进入此登录接口,大家根据使用习惯二选一即可。 如下是登录认证的逻辑, 可以看到部分逻辑跟上面的登录认证过滤器差不多。 1. 执行登录认证过程,通过调用 AuthenticationManager 的 authenticate(token) 方法实现 2. 将认证成功的认证信息存储到上下文,供后续访问授权的时候获取使用 3. 通过JWT生成令牌并返回给客户端,后续访问和操作都需要携带此令牌 有关登录过程的逻辑,参见SecurityUtils的login方法。 SecurityUtils.java 我们令牌是使用JWT生成的,令牌生成的逻辑,参见源码JwtTokenUtils的generateToken相关方法。 JwtTokenUtils.java 上面说到登录认证是通过调用 AuthenticationManager 的 authenticate(token) 方法实现的,而 AuthenticationManager 又是通过调用 AuthenticationProvider 的 authenticate(Authentication authentication) 来完成认证的,所以通过定制 AuthenticationProvider 也可以完成各种自定义的需求,我们这里只是简单的继承 DaoAuthenticationProvider 展示如何自定义,具体的大家可以根据各自的需求按需定制。 JwtAuthenticationProvider.java 通过跟踪代码运行,我们发现像默认使用的 DaoAuthenticationProvider,在认证的使用都是通过一个叫 UserDetailsService 的来获取用户认证所需信息的。 AbstractUserDetailsAuthenticationProvider 定义了在 authenticate 方法中通过 retrieveUser 方法获取用户信息,子类 DaoAuthenticationProvider 通过 UserDetailsService 来进行获取,一般情况,这个UserDetailsService需要我们自定义,实现从用户服务获取用户和权限信息封装到 UserDetails 的实现类。 AbstractUserDetailsAuthenticationProvider.java DaoAuthenticationProvider.java 我们自定义的 UserDetailsService,从我们的用户服务 UserService 中获取用户和权限信息。 UserDetailsServiceImpl.java 一般而言,定制 UserDetailsService 就可以满足大部分需求了,在 UserDetailsService 满足不了我们的需求的时候考虑定制 AuthenticationProvider。 如果直接定制UserDetailsService ,而不自定义 AuthenticationProvider,可以直接在配置文件 WebSecurityConfig 中这样配置。 上面 UserDetailsService 加载好用户认证信息后会封装认证信息到一个 UserDetails 的实现类。 默认实现是 User 类,我们这里没有特殊需要,简单继承即可,复杂需求可以在此基础上进行拓展。 JwtUserDetails.java 简单的用户模型,包含用户名密码。 User.java 用户服务接口,只提供简单的用户查询和权限查询接口用于模拟。 UserService.java综合概述

实现案例

生成项目模板

添加相关依赖

"1.0" encoding="UTF-8"?>

添加相关配置

package com.louis.springboot.demo.config;

import java.util.ArrayList;

import java.util.List;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import springfox.documentation.builders.ApiInfoBuilder;

import springfox.documentation.builders.ParameterBuilder;

import springfox.documentation.builders.PathSelectors;

import springfox.documentation.builders.RequestHandlerSelectors;

import springfox.documentation.schema.ModelRef;

import springfox.documentation.service.ApiInfo;

import springfox.documentation.service.Parameter;

import springfox.documentation.spi.DocumentationType;

import springfox.documentation.spring.web.plugins.Docket;

import springfox.documentation.swagger2.annotations.EnableSwagger2;

@Configuration

@EnableSwagger2

public class SwaggerConfig {

@Bean

public Docket createRestApi(){

// 添加请求参数,我们这里把token作为请求头部参数传入后端

ParameterBuilder parameterBuilder = new ParameterBuilder();

List

package com.louis.springboot.demo.config;

import org.springframework.context.annotation.Configuration;

import org.springframework.web.servlet.config.annotation.CorsRegistry;

import org.springframework.web.servlet.config.annotation.WebMvcConfigurer;

@Configuration

public class CorsConfig implements WebMvcConfigurer {

@Override

public void addCorsMappings(CorsRegistry registry) {

registry.addMapping("/**") // 允许跨域访问的路径

.allowedOrigins("*") // 允许跨域访问的源

.allowedMethods("POST", "GET", "PUT", "OPTIONS", "DELETE") // 允许请求方法

.maxAge(168000) // 预检间隔时间

.allowedHeaders("*") // 允许头部设置

.allowCredentials(true); // 是否发送cookie

}

}

安全配置类

package com.louis.springboot.demo.config;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.HttpMethod;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.authentication.builders.AuthenticationManagerBuilder;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.web.authentication.UsernamePasswordAuthenticationFilter;

import org.springframework.security.web.authentication.logout.HttpStatusReturningLogoutSuccessHandler;

import com.louis.springboot.demo.security.JwtAuthenticationFilter;

import com.louis.springboot.demo.security.JwtAuthenticationProvider;

import com.louis.springboot.demo.security.JwtLoginFilter;

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

private UserDetailsService userDetailsService;

@Override

public void configure(AuthenticationManagerBuilder auth) throws Exception {

// 使用自定义登录身份认证组件

auth.authenticationProvider(new JwtAuthenticationProvider(userDetailsService));

}

@Override

protected void configure(HttpSecurity http) throws Exception {

// 禁用 csrf, 由于使用的是JWT,我们这里不需要csrf

http.cors().and().csrf().disable()

.authorizeRequests()

// 跨域预检请求

.antMatchers(HttpMethod.OPTIONS, "/**").permitAll()

// 登录URL

.antMatchers("/login").permitAll()

// swagger

.antMatchers("/swagger**/**").permitAll()

.antMatchers("/webjars/**").permitAll()

.antMatchers("/v2/**").permitAll()

// 其他所有请求需要身份认证

.anyRequest().authenticated();

// 退出登录处理器

http.logout().logoutSuccessHandler(new HttpStatusReturningLogoutSuccessHandler());

// 开启登录认证流程过滤器

http.addFilterBefore(new JwtLoginFilter(authenticationManager()), UsernamePasswordAuthenticationFilter.class);

// 访问控制时登录状态检查过滤器

http.addFilterBefore(new JwtAuthenticationFilter(authenticationManager()), UsernamePasswordAuthenticationFilter.class);

}

@Bean

@Override

public AuthenticationManager authenticationManager() throws Exception {

return super.authenticationManager();

}

}

登录认证触发过滤器

package com.louis.springboot.demo.security;

import java.io.BufferedReader;

import java.io.IOException;

import java.io.InputStream;

import java.io.InputStreamReader;

import java.nio.charset.Charset;

import javax.servlet.FilterChain;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.authentication.event.InteractiveAuthenticationSuccessEvent;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.AuthenticationException;

import org.springframework.security.core.context.SecurityContextHolder;

import org.springframework.security.web.authentication.UsernamePasswordAuthenticationFilter;

import com.alibaba.fastjson.JSON;

import com.alibaba.fastjson.JSONObject;

import com.louis.springboot.demo.utils.HttpUtils;

import com.louis.springboot.demo.utils.JwtTokenUtils;

/**

* 启动登录认证流程过滤器

* @author Louis

* @date Jun 29, 2019

*/

public class JwtLoginFilter extends UsernamePasswordAuthenticationFilter {

public JwtLoginFilter(AuthenticationManager authManager) {

setAuthenticationManager(authManager);

}

@Override

public void doFilter(ServletRequest req, ServletResponse res, FilterChain chain)

throws IOException, ServletException {

// POST 请求 /login 登录时拦截, 由此方法触发执行登录认证流程,可以在此覆写整个登录认证逻辑

super.doFilter(req, res, chain);

}

@Override

public Authentication attemptAuthentication(HttpServletRequest request, HttpServletResponse response) throws AuthenticationException {

// 可以在此覆写尝试进行登录认证的逻辑,登录成功之后等操作不再此方法内

// 如果使用此过滤器来触发登录认证流程,注意登录请求数据格式的问题

// 此过滤器的用户名密码默认从request.getParameter()获取,但是这种

// 读取方式不能读取到如 application/json 等 post 请求数据,需要把

// 用户名密码的读取逻辑修改为到流中读取request.getInputStream()

String body = getBody(request);

JSONObject jsonObject = JSON.parseObject(body);

String username = jsonObject.getString("username");

String password = jsonObject.getString("password");

if (username == null) {

username = "";

}

if (password == null) {

password = "";

}

username = username.trim();

JwtAuthenticatioToken authRequest = new JwtAuthenticatioToken(username, password);

// Allow subclasses to set the "details" property

setDetails(request, authRequest);

return this.getAuthenticationManager().authenticate(authRequest);

}

@Override

protected void successfulAuthentication(HttpServletRequest request, HttpServletResponse response, FilterChain chain,

Authentication authResult) throws IOException, ServletException {

// 存储登录认证信息到上下文

SecurityContextHolder.getContext().setAuthentication(authResult);

// 记住我服务

getRememberMeServices().loginSuccess(request, response, authResult);

// 触发事件监听器

if (this.eventPublisher != null) {

eventPublisher.publishEvent(new InteractiveAuthenticationSuccessEvent(authResult, this.getClass()));

}

// 生成并返回token给客户端,后续访问携带此token

JwtAuthenticatioToken token = new JwtAuthenticatioToken(null, null, JwtTokenUtils.generateToken(authResult));

HttpUtils.write(response, token);

}

/**

* 获取请求Body

* @param request

* @return

*/

public String getBody(HttpServletRequest request) {

StringBuilder sb = new StringBuilder();

InputStream inputStream = null;

BufferedReader reader = null;

try {

inputStream = request.getInputStream();

reader = new BufferedReader(new InputStreamReader(inputStream, Charset.forName("UTF-8")));

String line = "";

while ((line = reader.readLine()) != null) {

sb.append(line);

}

} catch (IOException e) {

e.printStackTrace();

} finally {

if (inputStream != null) {

try {

inputStream.close();

} catch (IOException e) {

e.printStackTrace();

}

}

if (reader != null) {

try {

reader.close();

} catch (IOException e) {

e.printStackTrace();

}

}

}

return sb.toString();

}

}

登录控制器

package com.louis.springboot.demo.controller;

import java.io.IOException;

import javax.servlet.http.HttpServletRequest;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.web.bind.annotation.PostMapping;

import org.springframework.web.bind.annotation.RequestBody;

import org.springframework.web.bind.annotation.RestController;

import com.louis.springboot.demo.security.JwtAuthenticatioToken;

import com.louis.springboot.demo.utils.SecurityUtils;

import com.louis.springboot.demo.vo.HttpResult;

import com.louis.springboot.demo.vo.LoginBean;

/**

* 登录控制器

* @author Louis

* @date Jun 29, 2019

*/

@RestController

public class LoginController {

@Autowired

private AuthenticationManager authenticationManager;

/**

* 登录接口

*/

@PostMapping(value = "/login")

public HttpResult login(@RequestBody LoginBean loginBean, HttpServletRequest request) throws IOException {

String username = loginBean.getUsername();

String password = loginBean.getPassword();

// 系统登录认证

JwtAuthenticatioToken token = SecurityUtils.login(request, username, password, authenticationManager);

return HttpResult.ok(token);

}

}

// 开启登录认证流程过滤器,如果使用LoginController的login接口, 需要注释掉此过滤器,根据使用习惯二选一即可

http.addFilterBefore(new JwtLoginFilter(authenticationManager()), UsernamePasswordAuthenticationFilter.class);

package com.louis.springboot.demo.utils;

import javax.servlet.http.HttpServletRequest;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.context.SecurityContextHolder;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.web.authentication.WebAuthenticationDetailsSource;

import com.louis.springboot.demo.security.JwtAuthenticatioToken;

/**

* Security相关操作

* @author Louis

* @date Jun 29, 2019

*/

public class SecurityUtils {

/**

* 系统登录认证

* @param request

* @param username

* @param password

* @param authenticationManager

* @return

*/

public static JwtAuthenticatioToken login(HttpServletRequest request, String username, String password, AuthenticationManager authenticationManager) {

JwtAuthenticatioToken token = new JwtAuthenticatioToken(username, password);

token.setDetails(new WebAuthenticationDetailsSource().buildDetails(request));

// 执行登录认证过程

Authentication authentication = authenticationManager.authenticate(token);

// 认证成功存储认证信息到上下文

SecurityContextHolder.getContext().setAuthentication(authentication);

// 生成令牌并返回给客户端

token.setToken(JwtTokenUtils.generateToken(authentication));

return token;

}

/**

* 获取令牌进行认证

* @param request

*/

public static void checkAuthentication(HttpServletRequest request) {

// 获取令牌并根据令牌获取登录认证信息

Authentication authentication = JwtTokenUtils.getAuthenticationeFromToken(request);

// 设置登录认证信息到上下文

SecurityContextHolder.getContext().setAuthentication(authentication);

}

/**

* 获取当前用户名

* @return

*/

public static String getUsername() {

String username = null;

Authentication authentication = getAuthentication();

if(authentication != null) {

Object principal = authentication.getPrincipal();

if(principal != null && principal instanceof UserDetails) {

username = ((UserDetails) principal).getUsername();

}

}

return username;

}

/**

* 获取用户名

* @return

*/

public static String getUsername(Authentication authentication) {

String username = null;

if(authentication != null) {

Object principal = authentication.getPrincipal();

if(principal != null && principal instanceof UserDetails) {

username = ((UserDetails) principal).getUsername();

}

}

return username;

}

/**

* 获取当前登录信息

* @return

*/

public static Authentication getAuthentication() {

if(SecurityContextHolder.getContext() == null) {

return null;

}

Authentication authentication = SecurityContextHolder.getContext().getAuthentication();

return authentication;

}

}

令牌生成器

package com.louis.springboot.demo.utils;

import java.io.Serializable;

import java.util.ArrayList;

import java.util.Date;

import java.util.HashMap;

import java.util.List;

import java.util.Map;

import javax.servlet.http.HttpServletRequest;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.GrantedAuthority;

import com.louis.springboot.demo.security.GrantedAuthorityImpl;

import com.louis.springboot.demo.security.JwtAuthenticatioToken;

import io.jsonwebtoken.Claims;

import io.jsonwebtoken.Jwts;

import io.jsonwebtoken.SignatureAlgorithm;

/**

* JWT工具类

* @author Louis

* @date Jun 29, 2019

*/

public class JwtTokenUtils implements Serializable {

private static final long serialVersionUID = 1L;

/**

* 用户名称

*/

private static final String USERNAME = Claims.SUBJECT;

/**

* 创建时间

*/

private static final String CREATED = "created";

/**

* 权限列表

*/

private static final String AUTHORITIES = "authorities";

/**

* 密钥

*/

private static final String SECRET = "abcdefgh";

/**

* 有效期12小时

*/

private static final long EXPIRE_TIME = 12 * 60 * 60 * 1000;

/**

* 生成令牌

*

* @param userDetails 用户

* @return 令牌

*/

public static String generateToken(Authentication authentication) {

Map

登录身份认证组件

package com.louis.springboot.demo.security;

import org.springframework.security.authentication.UsernamePasswordAuthenticationToken;

import org.springframework.security.authentication.dao.DaoAuthenticationProvider;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.AuthenticationException;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

/**

* 身份验证提供者

* @author Louis

* @date Jun 29, 2019

*/

public class JwtAuthenticationProvider extends DaoAuthenticationProvider {

public JwtAuthenticationProvider(UserDetailsService userDetailsService) {

setUserDetailsService(userDetailsService);

setPasswordEncoder(new BCryptPasswordEncoder());

}

@Override

public Authentication authenticate(Authentication authentication) throws AuthenticationException {

// 可以在此处覆写整个登录认证逻辑

return super.authenticate(authentication);

}

@Override

protected void additionalAuthenticationChecks(UserDetails userDetails, UsernamePasswordAuthenticationToken authentication)

throws AuthenticationException {

// 可以在此处覆写密码验证逻辑

super.additionalAuthenticationChecks(userDetails, authentication);

}

}

认证信息获取服务

public Authentication authenticate(Authentication authentication) throws AuthenticationException {

...

if (user == null) {

cacheWasUsed = false;

try {

user = retrieveUser(username, (UsernamePasswordAuthenticationToken) authentication);

}

...

return createSuccessAuthentication(principalToReturn, authentication, user);

} protected final UserDetails retrieveUser(String username, UsernamePasswordAuthenticationToken authentication)

throws AuthenticationException {

try {

UserDetails loadedUser = this.getUserDetailsService().loadUserByUsername(username);

return loadedUser;

}

...

}

package com.louis.springboot.demo.security;

import java.util.List;

import java.util.Set;

import java.util.stream.Collectors;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.stereotype.Service;

import com.louis.springboot.demo.model.User;

import com.louis.springboot.demo.service.UserService;

/**

* 用户登录认证信息查询

* @author Louis

* @date Jun 29, 2019

*/

@Service

public class UserDetailsServiceImpl implements UserDetailsService {

@Autowired

private UserService userService;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

User user = userService.findByUsername(username);

if (user == null) {

throw new UsernameNotFoundException("该用户不存在");

}

// 用户权限列表,根据用户拥有的权限标识与如 @PreAuthorize("hasAuthority(‘sys:menu:view‘)") 标注的接口对比,决定是否可以调用接口

Set

@Override

public void configure(AuthenticationManagerBuilder auth) throws Exception {

// 指定自定义的获取信息获取服务

auth.userDetailsService(userDetailsService)

}

用户认证信息

package com.louis.springboot.demo.security;

import java.util.Collection;

import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.userdetails.User;

/**

* 安全用户模型

* @author Louis

* @date Jun 29, 2019

*/

public class JwtUserDetails extends User {

private static final long serialVersionUID = 1L;

public JwtUserDetails(String username, String password, Collection extends GrantedAuthority> authorities) {

this(username, password, true, true, true, true, authorities);

}

public JwtUserDetails(String username, String password, boolean enabled, boolean accountNonExpired,

boolean credentialsNonExpired, boolean accountNonLocked, Collection extends GrantedAuthority> authorities) {

super(username, password, enabled, accountNonExpired, credentialsNonExpired, accountNonLocked, authorities);

}

}

用户操作代码

package com.louis.springboot.demo.model;

/**

* 用户模型

* @author Louis

* @date Jun 29, 2019

*/

public class User {

private Long id;

private String username;

private String password;

public Long getId() {

return id;

}

public void setId(Long id) {

this.id = id;

}

public String getUsername() {

return username;

}

public void setUsername(String username) {

this.username = username;

}

public String getPassword() {

return password;

}

public void setPassword(String password) {

this.password = password;

}

}

package com.louis.springboot.demo.service;

import java.util.Set;

import com.louis.springboot.demo.model.User;

/**

* 用户管理

* @author Louis

* @date Jun 29, 2019

*/

public interface UserService {

/**

* 根据用户名查找用户

* @param username

* @return

*/

User findByUsername(String username);

/**

* 查找用户的菜单权限标识集合

* @param userName

* @return

*/

Set

&

上一篇:WinRAR5.10破解版

下一篇:SwingWorker

文章标题:Spring Boot:整合Spring Security

文章链接:http://soscw.com/essay/29156.html