2019-2020-2 20175221『网络对抗技术』Exp8:Web基础

2021-03-07 00:27

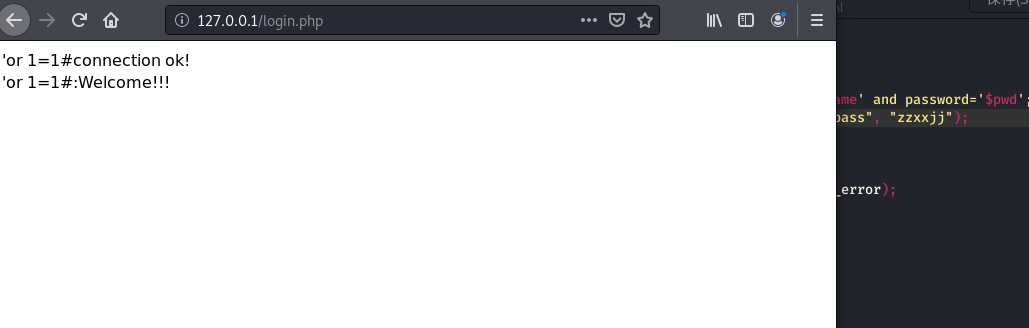

标签:ini mil 语句 利用 ide pos base word nec (1)Web前端HTML(0.5分) (2)Web前端javascipt(0.5分) (3)Web后端:(0.5分) MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表 (4)Web后端:(1分) 编写PHP网页,连接数据库,进行用户认证 (5)最简单的SQL注入,XSS攻击测试(1分) (1)什么是表单? (2)浏览器可以解析运行什么语言? (3)WebServer支持哪些动态语言? 在用户名输入框输入‘ or 1=1#,密码任意输入,可登陆成功:2017-2018-2 『网络对抗技术』Exp8:Web基础

一.原理与实践说明

1、实践具体要求

2、基础问题回答

二.实践过程记录

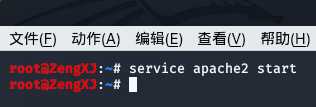

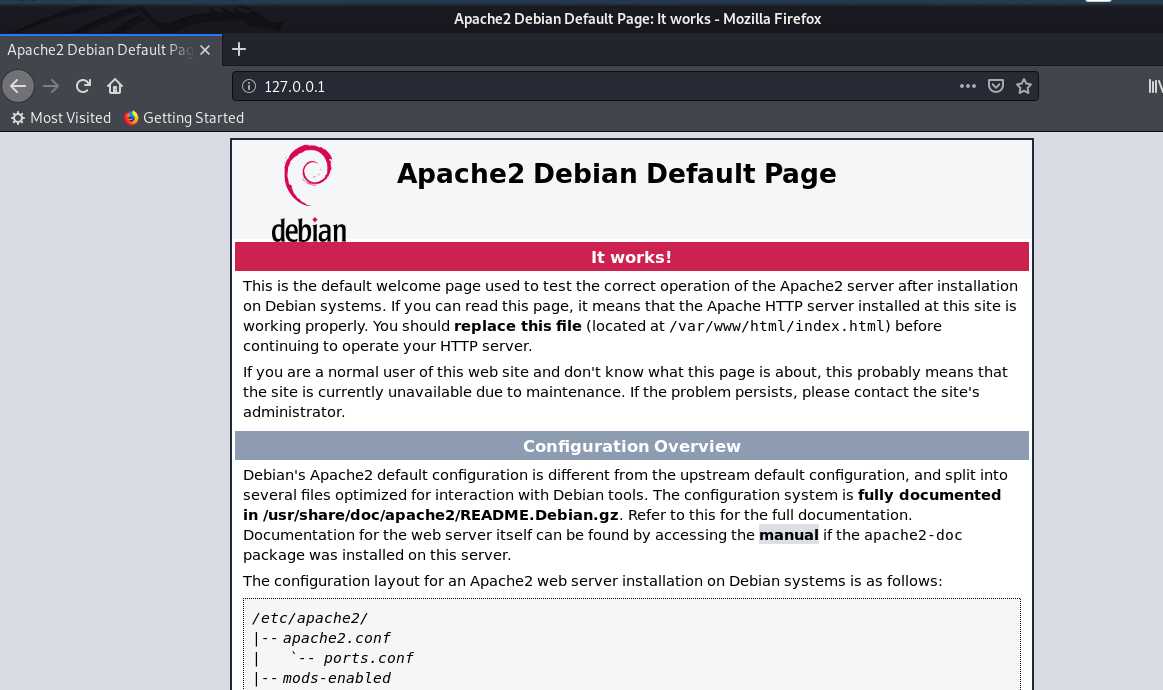

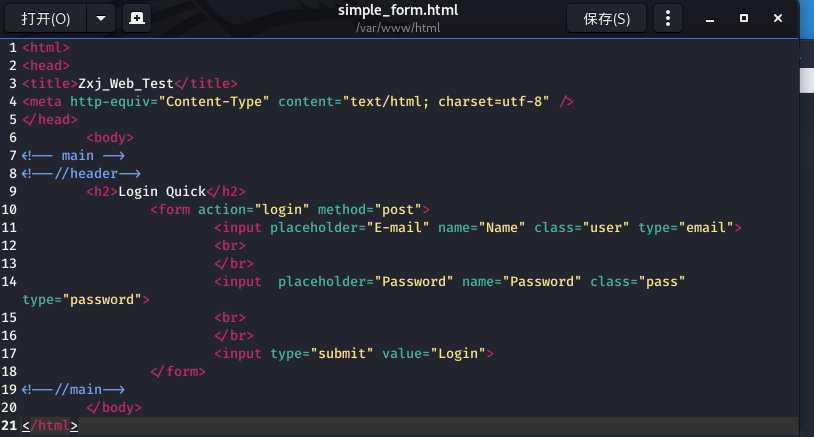

1.Web前端:HTML

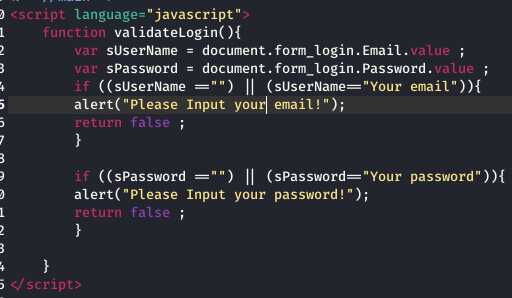

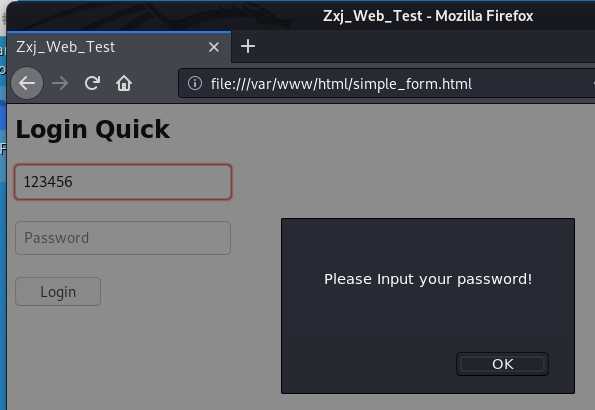

2.Web前端:javascipt

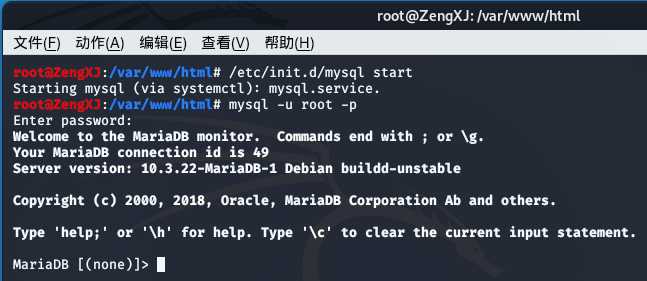

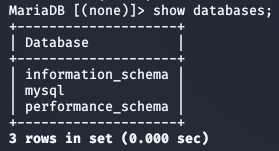

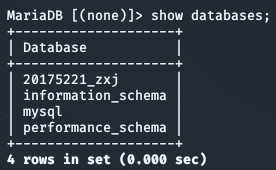

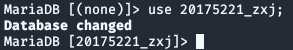

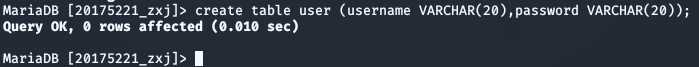

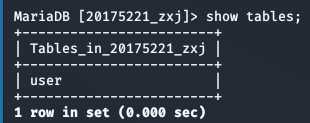

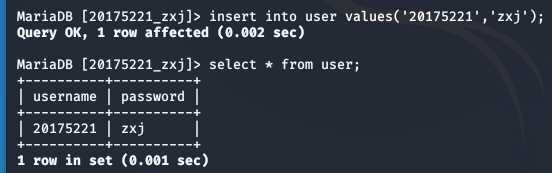

3.Web后端:MySQL基础

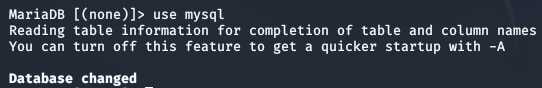

使用 /etc/init.d/mysql start 开启MySQL服务, mysql -u root -p 使用root权限进入,默认的密码是 password :

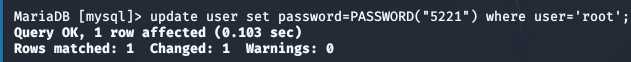

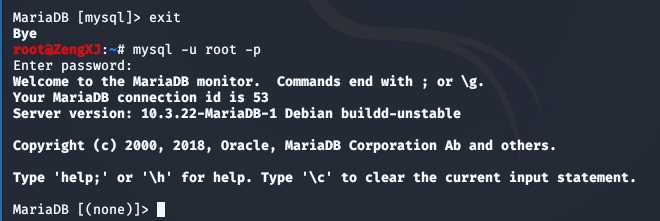

使用 update user set password=PASSWORD("新密码") where user=‘root‘; 修改密码,输入flush privileges;更新权限:

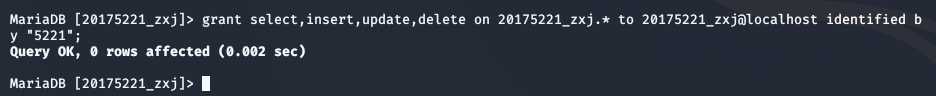

将对某数据库的所有表的 select,insert,update,delete 权限授予某ip登录的某用户:

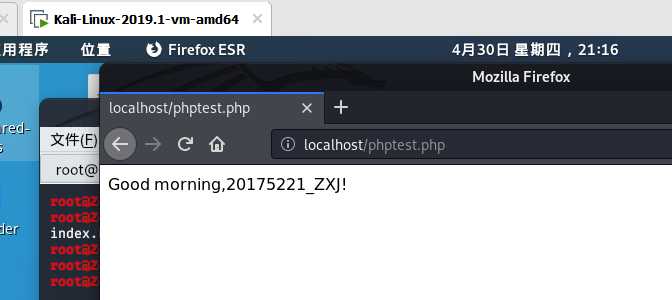

4.Web后端:编写PHP网页

php

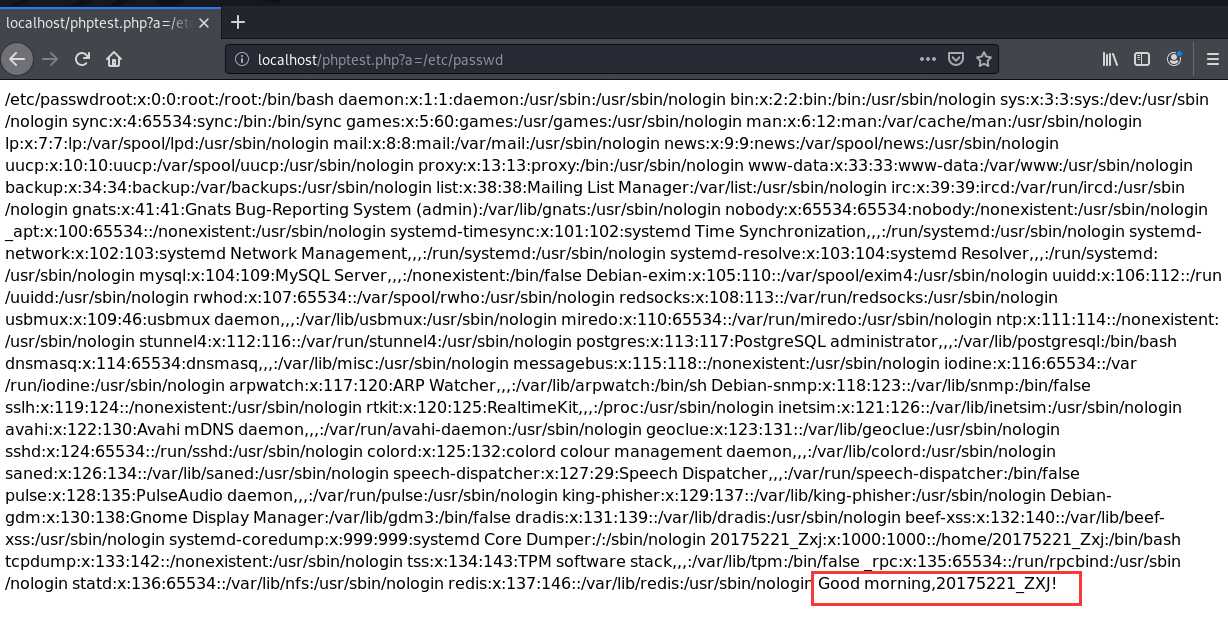

echo ($_GET["a"]);

include($_GET["a"]);

echo "Good morning,20175221_ZXJ!

";

?>

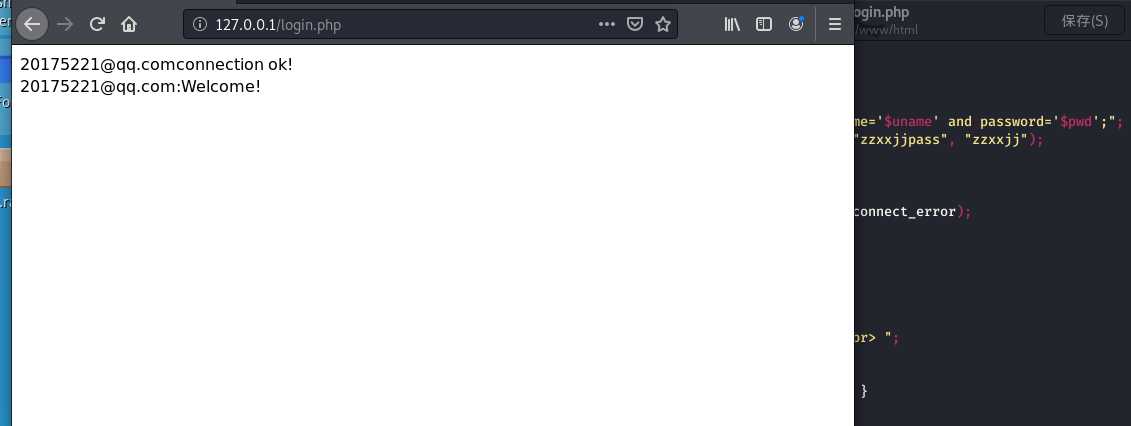

php

$uname=$_POST["Email"];

$pwd=$_POST["Password"];

echo $uname;

$query_str="SELECT * FROM login where username=‘$uname‘ and password=‘$pwd‘;";

$mysqli = new mysqli("127.0.0.1", "ZengXJ", "zzxxjjpass", "zzxxjj");

/* check connection */

if ($mysqli->connect_errno) {

printf("Connect failed: %s\n", $mysqli->connect_error);

exit();

}

echo "connection ok!";

/* Select queries return a resultset */

if ($result = $mysqli->query($query_str)) {

if ($result->num_rows > 0 ){

echo "

{$uname}:Welcome!!!

";

}

else {

echo "

login failed!!!!

" ; }

/* free result set */

$result->close();

}

$mysqli->close();

?>

5.最简单的SQL注入,XSS攻击测试

SQL:

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

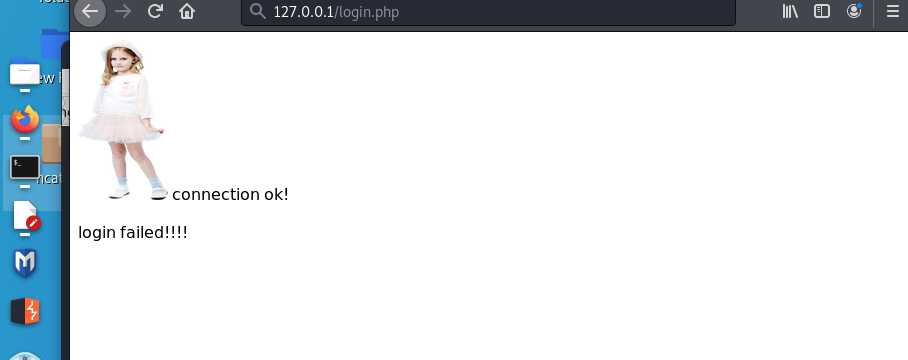

1=1是永真式,所以这个条件永远成立,所以不管密码是否输入正确,都能够成功登陆。XSS攻击:

,密码随意,就可以读取图片:

跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆。故将跨站脚本攻击缩写为XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。

"2.png" />

三.实践总结及体会

- 本次实验还算比较顺利,网络对抗这门课是个综合性很强的课程,可以与很多我们学过或正在学习的课程融通,比如网络安全编程基础,信息系统安全等,这次实验也算是对之前所学知识的整合深化与应用。

- 包括前端后台编程,php、数据库连接,这些知识,在以前的课程中也大致学习过,也独立完成过网站。

- 在这次编程中,对网站运行过程中参数的传递和应用也理解加深,更明白网页攻击的原理与过程。实验过程中想到过之前使用过的漏洞,也提醒我们,要想做一个完全安全的网页要考虑很多,数据库参数的连接、字符串等都要进行一些特殊的处理才能真正达到安全的需要。

- 像实验最后的“SQL注入”部分,之前在课上学过,防范的方法很简单,限制用户名的输入即可。

2019-2020-2 20175221『网络对抗技术』Exp8:Web基础

标签:ini mil 语句 利用 ide pos base word nec

原文地址:https://www.cnblogs.com/zxja/p/12779749.html

文章标题:2019-2020-2 20175221『网络对抗技术』Exp8:Web基础

文章链接:http://soscw.com/index.php/essay/61093.html