DVWA靶机--简单的文件上传漏洞

2021-04-21 07:26

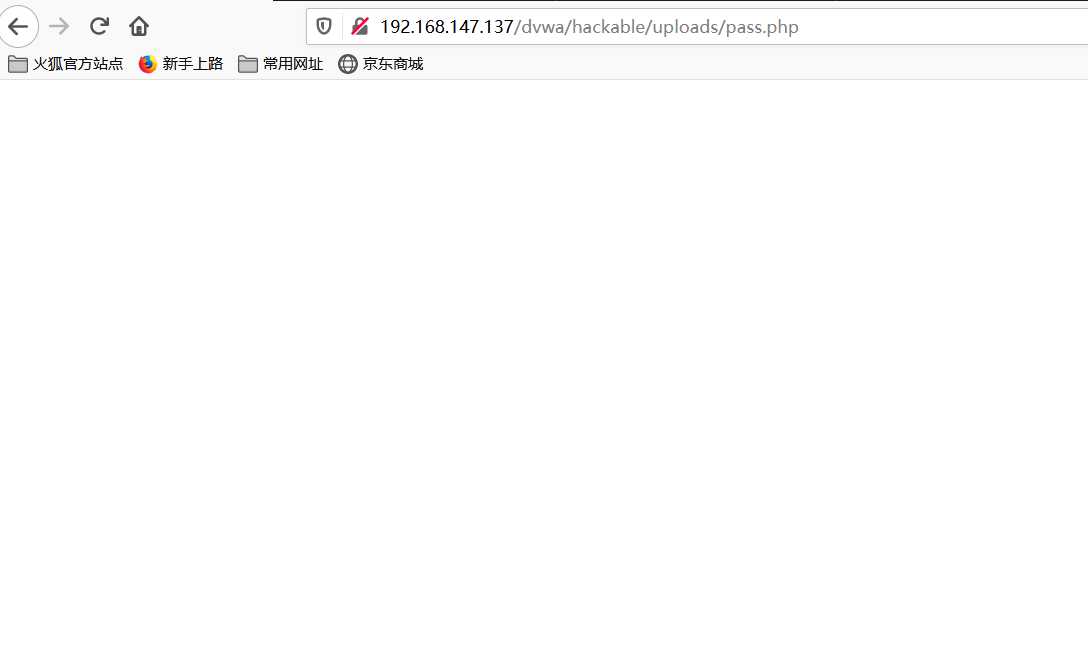

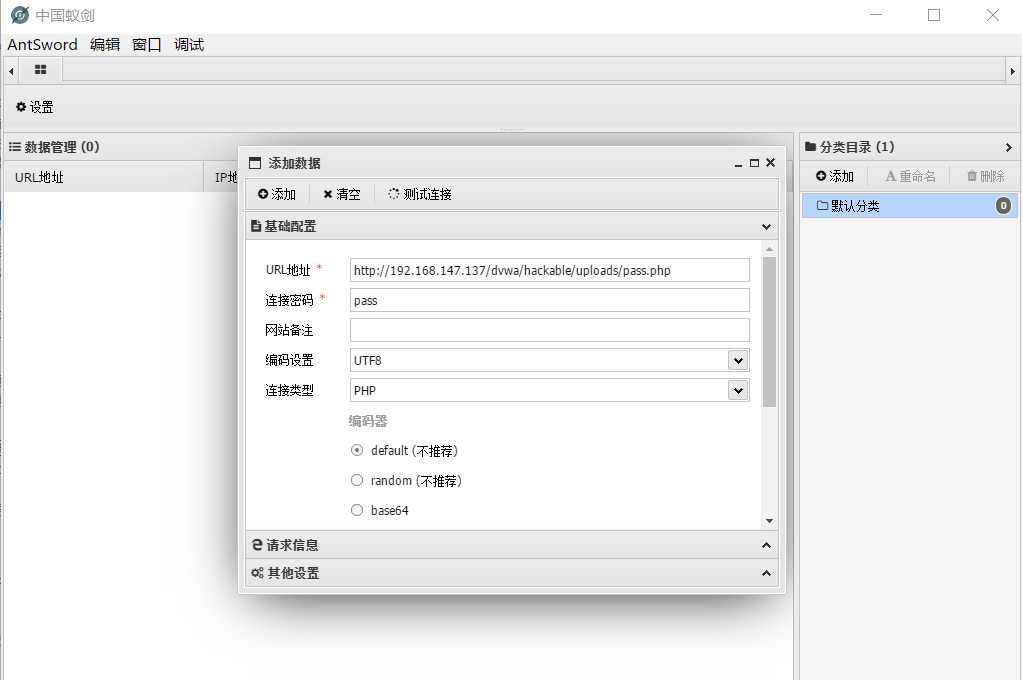

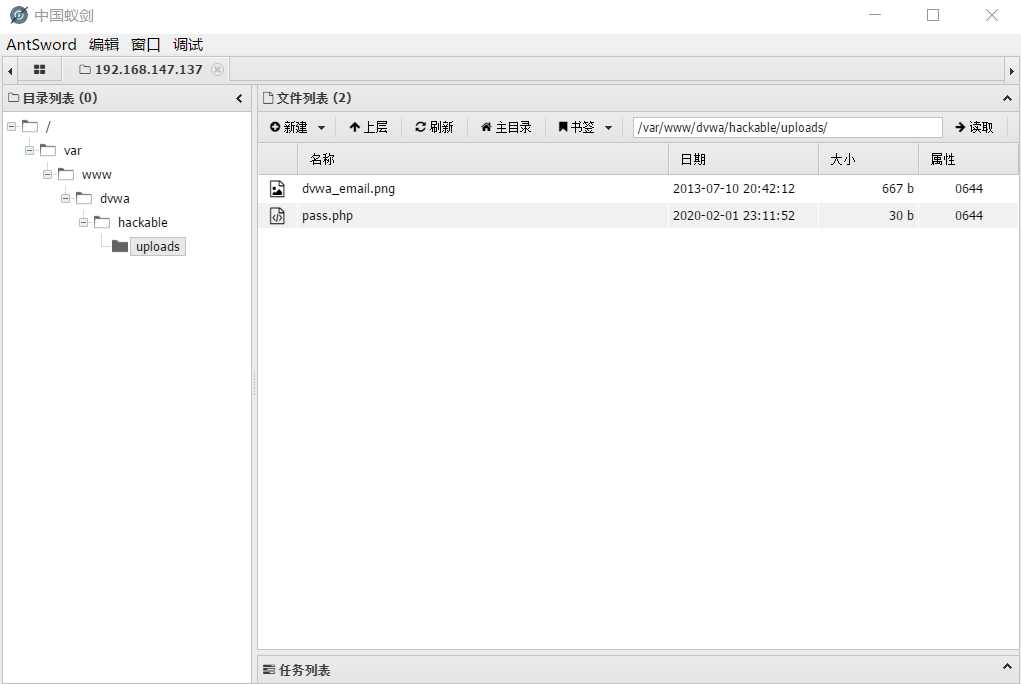

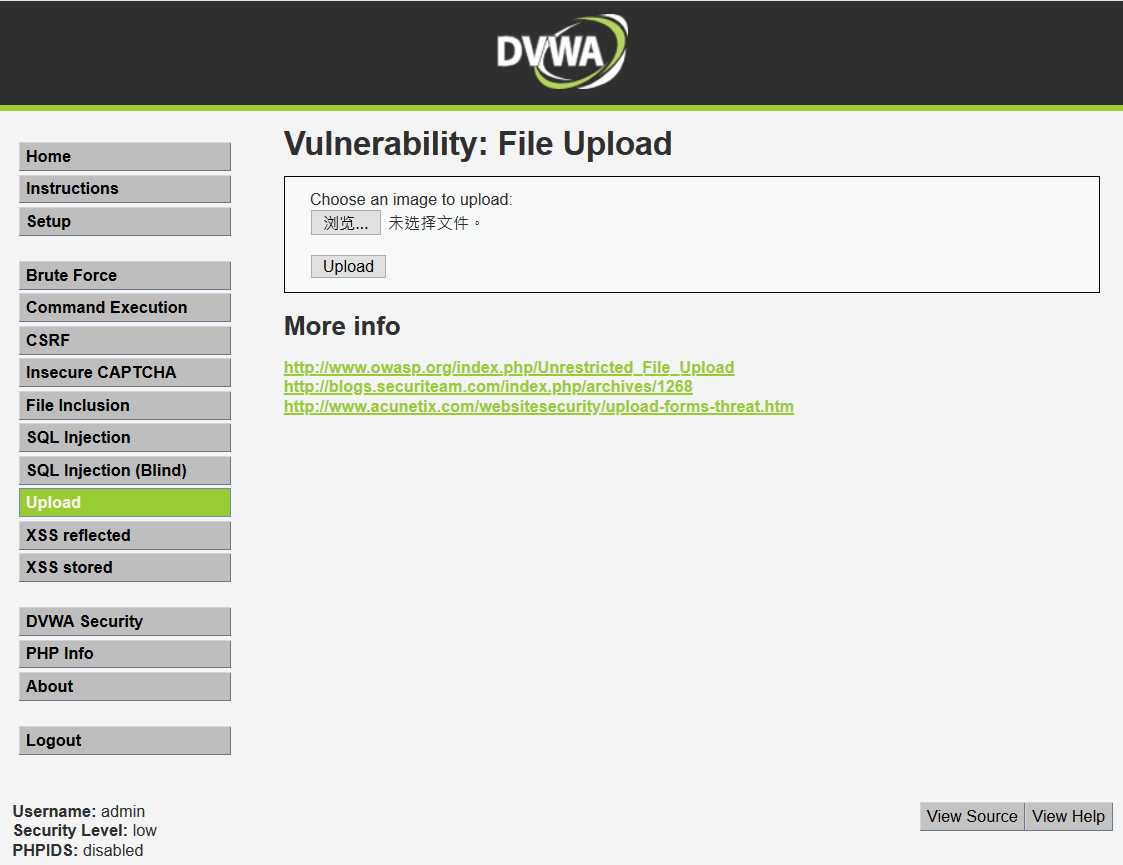

标签:连接 font -- 上传 com bsp ade 没有 文件 简单的文件上传漏洞(靶机安全级别:low) 事先准备好一句话木马,密码为pass 上传一句话木马,显示上传路径(一般网站是不会显示路径的,这里靶机为了方便你测试漏洞,直接显示出了路径: 我们先尝试打开看看,将路径拼接到url后面:http://192.168.147.137/dvwa/hackable/uploads/pass.php 访问成功,但是没有显示任何东西(因为是php文件) 打开中国蚁剑连接工具(或者 中国菜刀)将url添加进去,密码为pass 打开文件管理,进入后台成功 DVWA靶机--简单的文件上传漏洞 标签:连接 font -- 上传 com bsp ade 没有 文件 原文地址:https://www.cnblogs.com/echoDetected/p/12251716.html

../../hackable/uploads/pass.php succesfully uploaded!)