WEB攻击与防御技术 pikachu——文件上传漏洞

2021-05-08 20:27

阅读:663

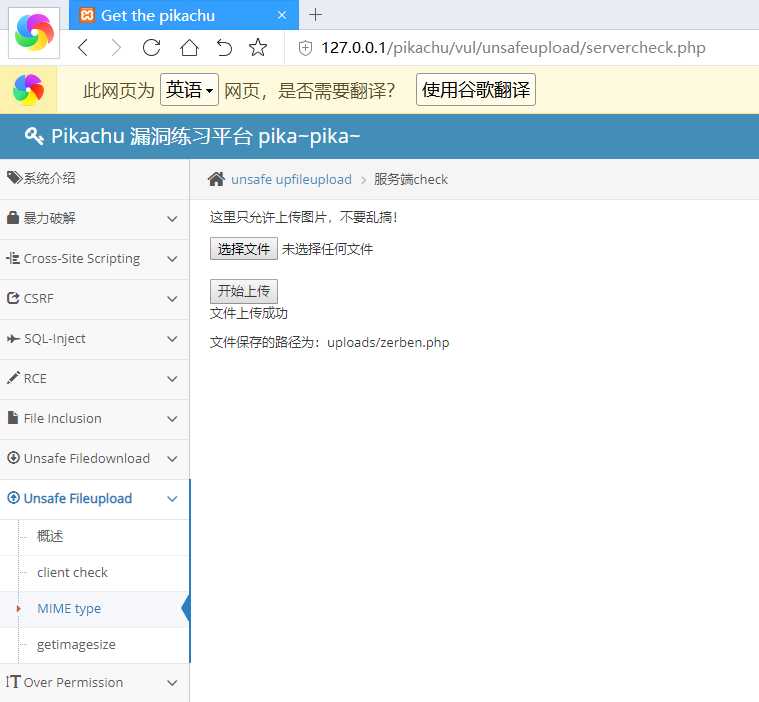

标签:检验 inf pika pe文件 web type 客户端 文件上传 文件 首先看到标题是客户端验证 用BURP抓包,由于是客户端的检验,直接将抓到的包的文件后缀.png改成.php 发送后发现成功绕过,上传成功 MIME类型还是要借助Burp工具来利用 将content type文件头改成png的文件头 别的都不需要去更改,点击发送就会发现,文件上传成功,MIME绕过成功 WEB攻击与防御技术 pikachu——文件上传漏洞 标签:检验 inf pika pe文件 web type 客户端 文件上传 文件 原文地址:https://www.cnblogs.com/p201721210024/p/12077877.html文件上传漏洞

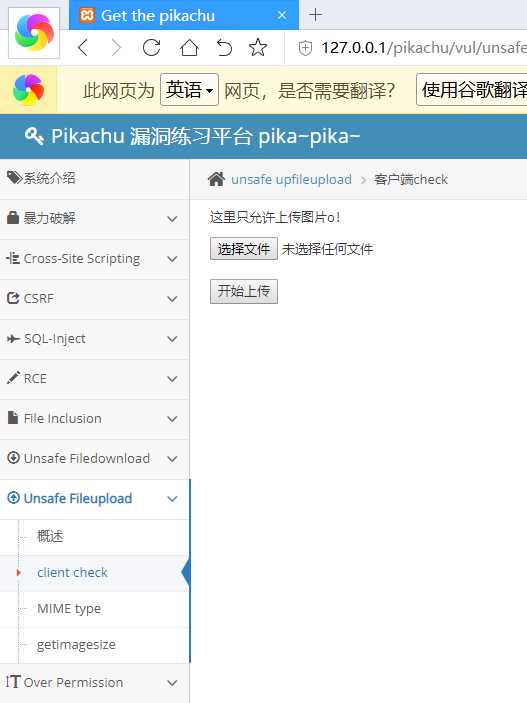

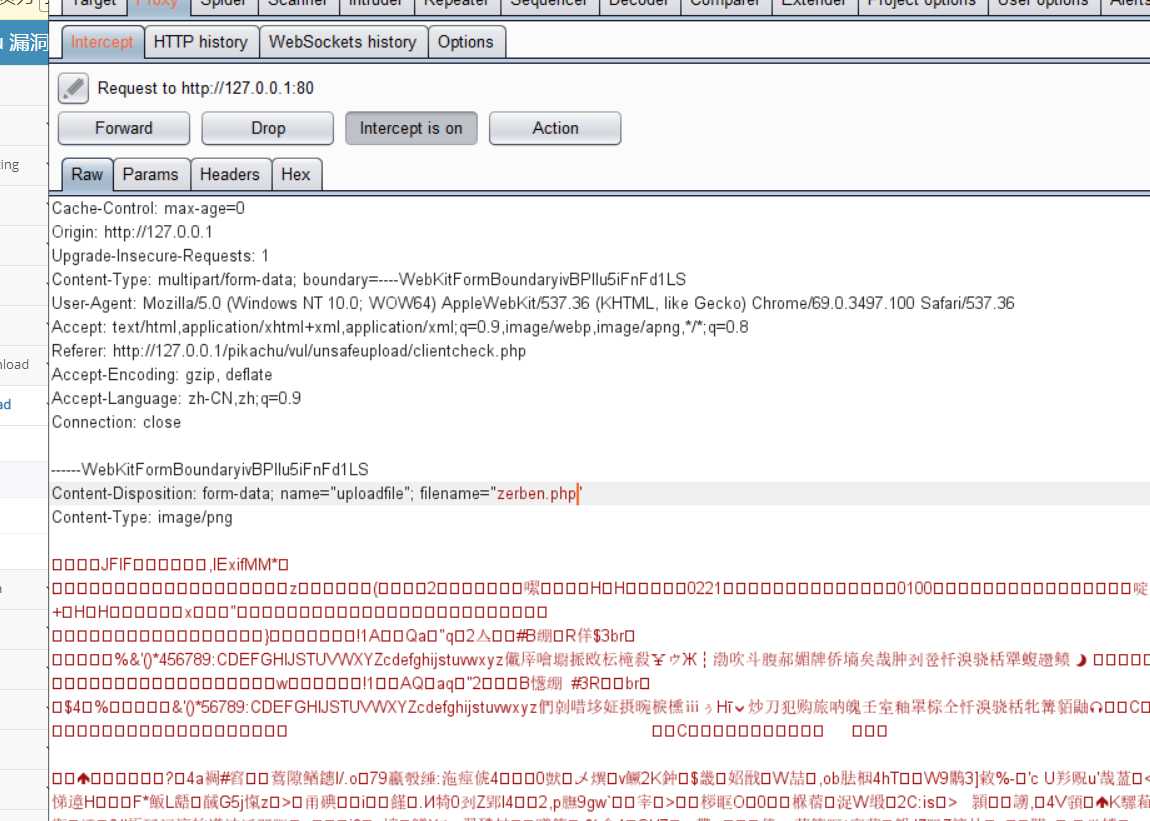

一、client check

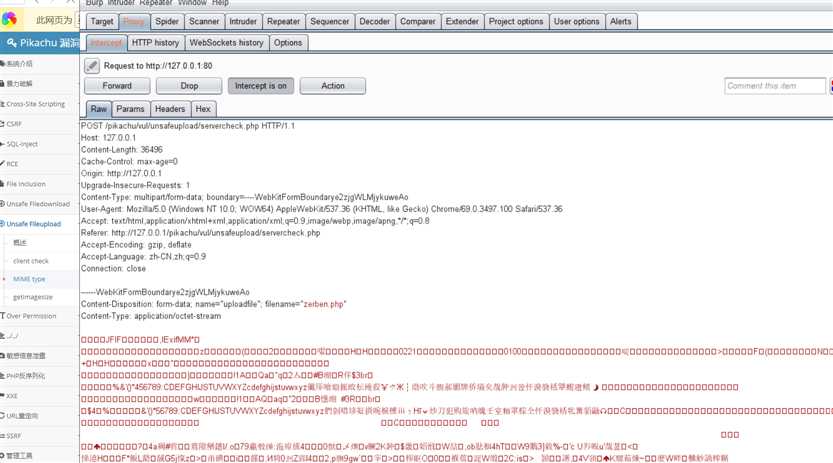

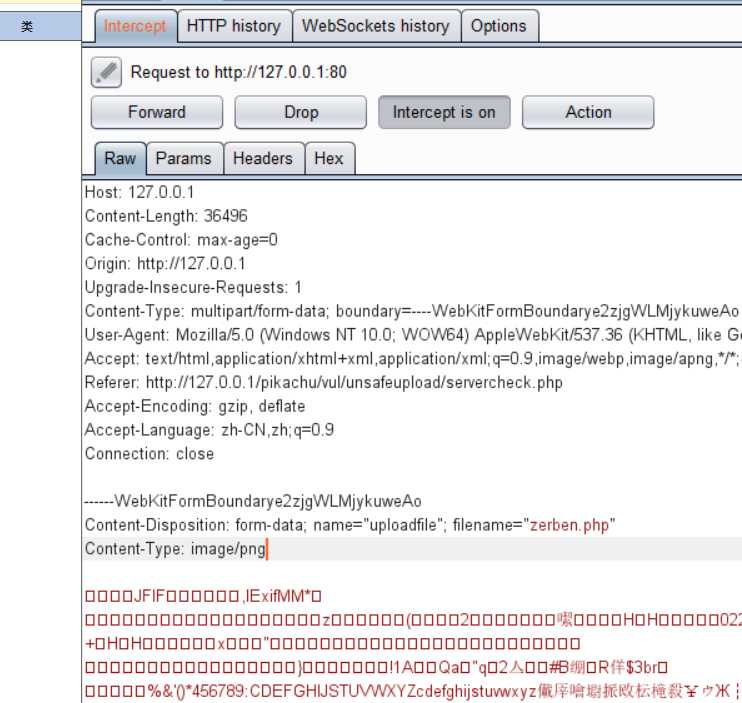

二、MIME type

三、getimagesize

文章来自:搜素材网的编程语言模块,转载请注明文章出处。

文章标题:WEB攻击与防御技术 pikachu——文件上传漏洞

文章链接:http://soscw.com/index.php/essay/84098.html

文章标题:WEB攻击与防御技术 pikachu——文件上传漏洞

文章链接:http://soscw.com/index.php/essay/84098.html

评论

亲,登录后才可以留言!